Cómo eliminé un banner publicitario en Android. Cómo eliminé un banner publicitario en Android Descargar archivo 10001 1 jar

"Cariño, necesitas que te revisen. Me da vergüenza decirlo, pero creo que encontré en alguna parte... un cartel publicitario".

Sí, así es exactamente como debes admitir honestamente ante tu ser querido que un virus ha entrado en tu teléfono inteligente o tableta. La infección colectiva ocurre no sólo en algún lugar de Internet, sino también directamente en tu red domestica. Ya hablé de la experiencia de combatir virus publicitarios y banners, y hoy agregaré signos de infección y otra experiencia triste con buen final. La opción más difícil para eliminar pancartas y virus: cuando un virus ingresa al sistema, lo describí en la tercera publicación:

Parte tres. Bandera en Android. Signos de infección

¿Has visto pancartas así? ¿Cómo puedes saber si hay algún problema con tu teléfono inteligente o tableta favorita? A continuación te presentamos algunas señales que te ayudarán a identificar si tu dispositivo está infectado. Puede haber muchas más señales, pero aquí están las más comunes en la actualidad y las que me he encontrado más de dos veces.

Cuarta parte. Cómo bloqueé un banner publicitario

Entonces, apareció publicidad molesta— banners, ventanas emergentes de pantalla completa, transiciones de página suscripciones pagas. Google empezó a quejarse del tráfico procedente de mi red. ¿Qué he hecho? Esta experiencia es sólo mía y no es una instrucción de uso.

Nota. También se encontraron como fuente de infección o aplicación con fugas: Caivs, slow, Font Manager, patriótico, etc.

Este tratamiento funcionó en 3 dispositivos. Cabe destacar que mis dispositivos Asus y Samsung no sufrieron daños. Es sorprendente que ni siquiera el terrible Fly "se enfermara", pero ya estaba discapacitado en la línea de montaje. Es posible que esto se aplique este problema para dispositivos chinos con Android 4.4 kitkat.

En los siguientes posts seguiré contando la historia de la lucha contra la publicidad intrusiva. Sigue las actualizaciones, pregunta, comenta, comparte tus opiniones. ¡Buena suerte!

Por qué tu teléfono móvil¿De repente comenzó a comportarse de manera diferente a lo habitual, o incluso “vivió” su propia “vida”? Quizás porque se ha instalado un programa malicioso. Hoy en día, la cantidad de virus y troyanos para Android está creciendo exponencialmente. ¿Por qué? Sí, porque los astutos creadores de virus saben que nuestros conciudadanos utilizan cada vez más los teléfonos inteligentes y las tabletas como billeteras electrónicas y hacen todo lo posible para transferir fondos de las cuentas de sus propietarios a sus bolsillos. Hablemos de cómo entender que un dispositivo móvil ha contraído una infección, cómo eliminar un virus de Android y protegerse de infecciones repetidas.

Síntomas de una infección de virus en un dispositivo Android

- El dispositivo se enciende más de lo habitual, se ralentiza o se reinicia repentinamente.

- Su historial de SMS y llamadas telefónicas contiene mensajes salientes y llamadas que usted no realizó.

- El dinero se debita automáticamente de su cuenta telefónica.

- Los anuncios que no están asociados con ninguna aplicación o sitio se muestran en su escritorio o navegador.

- Los programas se instalan solos, se enciende el Wi-Fi, el Bluetooth o la cámara.

- Perdí el acceso a billeteras electrónicas, banca móvil o por razones desconocidas el monto en mis cuentas disminuyó.

- Alguien se ha apoderado de tu cuenta. en las redes sociales o mensajería instantánea (si se usa en un dispositivo móvil).

- El dispositivo está bloqueado y en la pantalla aparece un mensaje que indica que ha violado algo y debe pagar una multa o simplemente transferir dinero a alguien para desbloquearlo.

- Las aplicaciones dejaron de iniciarse repentinamente, se perdió el acceso a carpetas y archivos y se bloquearon algunas funciones del dispositivo (por ejemplo, no se pudieron presionar botones).

- Al iniciar programas, aparecen mensajes como "se produjo un error en la aplicación com.android.systemUI".

- Aparecieron iconos desconocidos en la lista de aplicaciones y aparecieron procesos desconocidos en el administrador de tareas.

- El programa antivirus le informa cuando se detectan objetos maliciosos.

- El programa antivirus se ha eliminado espontáneamente del dispositivo o no se inicia.

- La batería de tu teléfono o tablet empezó a descargarse más rápido de lo habitual.

No todos estos síntomas son 100% indicativos de un virus, pero cada uno es un motivo para escanear inmediatamente su dispositivo en busca de infección.

La forma más sencilla de eliminar un virus móvil

Si el dispositivo sigue operativo, la forma más sencilla de eliminar el virus es utilizar el que está instalado en antivirus para Android. Ejecute un análisis completo de la memoria flash del teléfono y, si detecta un objeto malicioso, seleccione la opción "Eliminar", guardando la copia neutralizada en cuarentena (en caso de que el antivirus detecte algo seguro y lo confunda con un virus).

Desafortunadamente, este método ayuda en aproximadamente el 30-40% de los casos, ya que la mayoría de los objetos maliciosos se resisten activamente a ser eliminados. Pero también hay control sobre ellos. A continuación veremos opciones cuando:

- el antivirus no se inicia, no detecta o no elimina el origen del problema;

- el programa malicioso se restaura después de eliminarlo;

- El dispositivo (o sus funciones individuales) está bloqueado.

Eliminar malware en modo seguro

Si no puedes limpiar tu teléfono o tableta normalmente, intenta hacerlo de forma segura. La mayoría de los programas maliciosos (no sólo los de dispositivos móviles) no se manifiestan en modo seguro no hay actividad y no evita la destrucción.

Para iniciar su dispositivo en modo seguro, presione el botón de encendido/apagado, coloque el dedo en "Apagar" y manténgalo presionado hasta que aparezca el mensaje "Entrar en modo seguro". Después de eso, haga clic en Aceptar.

Si tienes uno viejo versión de Android— 4.0 e inferiores, apague el dispositivo de la forma habitual y vuelva a encenderlo. Cuando aparezca el logotipo de Android en la pantalla, presione las teclas Subir volumen y Bajar volumen simultáneamente. Mantenlos presionados hasta que el dispositivo se inicie por completo.

Mientras está en modo seguro, escanee su dispositivo con un antivirus. Si no hay antivirus o no se inicia por algún motivo, instálelo (o reinstálelo) desde Google Play.

De esta manera se eliminan con éxito. virus publicitarios como Android.Gmobi 1 y Android.Gmobi.3 (según la clasificación Dr. Web), que descargan varios programas al teléfono (para aumentar la calificación) y también muestran pancartas y anuncios en el escritorio.

Si tiene derechos de superusuario (root) y sabe exactamente qué causó el problema, ejecute administrador de archivos(por ejemplo, Root Explorer), siga la ruta donde se encuentra este archivo y elimínelo. La mayoría de las veces, los virus móviles y los troyanos colocan sus cuerpos (archivos ejecutables con la extensión .apk) en el directorio sistema/aplicación.

Para cambiar al modo normal, simplemente reinicie el dispositivo.

Eliminar virus móviles a través de la computadora

Eliminar virus en un teléfono a través de una computadora ayuda cuando un antivirus móvil no puede realizar su tarea ni siquiera en modo seguro o las funciones del dispositivo están parcialmente bloqueadas.

También hay dos formas de eliminar un virus de una tableta y un teléfono usando una computadora:

- usar un antivirus instalado en una PC;

- manualmente a través de un administrador de archivos para dispositivos Android, por ejemplo, Android Commander.

Usando antivirus en tu computadora

Para comprobar archivos dispositivo móvil antivirus instalado en su computadora, conecte su teléfono o tableta a la PC con un cable USB, seleccionando el método “Como unidad USB”.

Luego enciende el USB.

Luego enciende el USB.

Después de esto, aparecerán 2 "discos" adicionales en la carpeta "Computadora" de la PC: la memoria interna del teléfono y la tarjeta SD. Para comenzar a escanear, abra el menú contextual de cada disco y haga clic en "Buscar virus".

Eliminar malware usando Android Commander

Android Commander es un programa para intercambiar archivos entre un dispositivo móvil Android y una PC. Cuando se inicia en una computadora, proporciona al propietario acceso a la memoria de una tableta o teléfono, lo que le permite copiar, mover y eliminar cualquier dato.

Para tener acceso completo a todo el contenido del dispositivo Android, primero debe obtener derechos de root y habilitar la depuración USB. Este último se activa a través de la aplicación de servicio "Configuración" - "Sistema" - "Opciones de desarrollador".

A continuación, conecte el dispositivo a su PC como una unidad USB y ejecute Android Commander con derechos de administrador. A diferencia del Explorador de Windows, muestra archivos protegidos. archivos del sistema y directorios del sistema operativo Android, como, por ejemplo, en Root Explorer, un administrador de archivos para usuarios root.

La mitad derecha de la ventana de Android Commander muestra los directorios del dispositivo móvil. Busque el archivo ejecutable de la aplicación (con la extensión .apk) que está causando el problema y elimínelo. Alternativamente, copie las carpetas sospechosas de su teléfono a su computadora y escanee cada una de ellas con un antivirus.

Qué hacer si el virus no se elimina

Si las operaciones anteriores no condujeron a nada, el programa malicioso aún se hace sentir, y además, si el sistema operativo deja de funcionar normalmente después de la limpieza, tendrá que recurrir a una de las medidas radicales:

- restablecer con restauración de la configuración de fábrica a través del menú del sistema;

- restablecimiento completo a través del menú Recuperación;

- actualizar el dispositivo.

Cualquiera de estos métodos devolverá el dispositivo al mismo estado que después de la compra: no quedarán en él programas de usuario, configuraciones personales, archivos u otra información (datos sobre SMS, llamadas, etc.). Su Cuenta Google. Por lo tanto, si es posible, transfiera directorio telefónico a su tarjeta SIM y copie aplicaciones pagas y otros elementos valiosos a medios externos. Es aconsejable hacerlo manualmente, sin utilizar programas especiales para no copiar accidentalmente el virus. Después de esto, comience el “tratamiento”.

Restaurar la configuración de fábrica a través del menú del sistema.

Esta opción es la más sencilla. Se puede utilizar cuando las funciones del sistema operativo y del propio dispositivo no están bloqueadas.

Vaya a la aplicación "Configuración", abra la sección "Personal" - " Respaldo" y seleccione "Restablecer la configuración de fábrica".

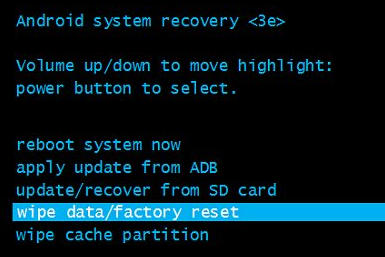

Restablecimiento completo a través del menú Recuperación

Un restablecimiento "completo" ayudará a lidiar con el malware si no se elimina mediante ninguno de los métodos anteriores o si se bloquea el inicio de sesión. Para nuestra alegría, se conserva el acceso al menú Recuperación (recuperación del sistema).

Iniciar sesión en Recovery funciona de manera diferente en diferentes teléfonos y tabletas. En algunos, para esto es necesario mantener presionada la tecla "Volumen +" al encender, en otros - "Volumen -", en otros - presionar un botón especial empotrado, etc. La información exacta está contenida en las instrucciones del dispositivo. .

En el menú Recuperación, seleccione la opción "borrar datos/restablecimiento de fábrica" o simplemente "restablecimiento de fábrica".

Brillante

Brillante

Flashear es esencialmente reinstalar el sistema operativo Android, la misma medida extrema que reinstalar Windows en una computadora. Se recurre a él en casos excepcionales, por ejemplo, cuando un determinado virus chino está incrustado directamente en el firmware y ha estado viviendo en el dispositivo desde su "nacimiento". Uno de esos programas maliciosos es el software espía. programa android espía 128 origen.

Para actualizar un teléfono o tableta, necesitará derechos de root, un kit de distribución (el firmware en sí), un programa de instalación, una computadora con un cable USB o una tarjeta SD. Recuerde que cada modelo de dispositivo tiene sus propias versiones de firmware individuales. Las instrucciones de instalación generalmente se incluyen con ellos.

Cómo evitar la infección por virus de los dispositivos Android

- Instalar aplicaciones móviles Sólo de fuentes confiables, rechace los programas pirateados.

- Actualice su dispositivo a medida que se publican actualizaciones del sistema; en ellas, los desarrolladores cierran las vulnerabilidades que son explotadas por virus y troyanos.

- Instala un antivirus móvil y mantenlo siempre encendido.

- Si su dispositivo le sirve como billetera, no permita que otras personas lo utilicen para acceder a Internet o abrir archivos no verificados en él.

Preguntas sobre virus de Android

- 01/01/19 2

- 30/10/18 1

- 22/10/18 1

- 03/10/18 1

- 23/01/18 1

Virus de Android es un término utilizado para describir un grupo de aplicaciones maliciosas dirigidas a teléfonos inteligentes y tabletas con Android. Según el análisis realizado en 2018, Xender, Amber Weather Widget, Touchpal, Kitty Play, Z Camera y el explorador de archivos ES son las aplicaciones que se pueden descargar desde Google Play Store, pero que activan anuncios agresivos que provocan una infección por virus de Android. El dispositivo infectado puede mostrar una pantalla de bloqueo o datos cifrados o mensajes emergentes y contenido comercial intrusivo. El otro síntoma típico son los redireccionamientos agresivos, que pueden incluir contenido pornográfico, advertir a la víctima potencial sobre infecciones de virus maliciosos o mostrar obsequios de premios engañosos. El mejor ejemplo de este comportamiento es el famoso virus que afectó a millones de máquinas en los últimos años.

| Nombre | virus android |

| Tipos de malware | Ransomware, bloqueador de pantalla, spyware, adware, troyano, rootkit, aplicaciones fraudulentas |

| Nivel de peligro | Alto. La mayoría de las versiones de virus de Android son capaces de bloquear la pantalla, robar datos personales y provocar pérdidas de dinero. |

| Síntomas | Pantalla bloqueada, anuncios agresivos, archivos cifrados, comportamiento inusual del sistema, desaceleración significativa, aumento de la factura telefónica |

| Método de distribución | Aplicaciones troyanizadas, mensajes de texto, aplicaciones de la tienda Google Play, sitios web para compartir archivos, enlaces maliciosos |

| Lista de programas maliciosos | Com.google.provision, Com.android.system.ui, Com.android.gesture.builder, virus Lastacloud, virus NotCompatiblev, malware Mazar, malware Android para piratear coches inteligentes, malware Gooligan, virus Ghost Push, virus HummingWhale, virus HummingBad , e, virus GhostCtrl, Hombre Invisible, virus LokiBot, troyano Marcher para Android, virus Tizi para Android, virus Android Police, ransomware para Android, ransomware para Android, ransomware Lockdroid, ransomware LeakerLocker, ransomware DoubleLocker, troyano Matcher, software espía Tizi, vGhostCtrl, ExoBot, Xavier , 10001_1.jar, archivos Rabbit; funwebs.com; JavaTcmdHelper |

Estas ciberamenazas se han estado propagando desde 2015, pero parece que no dejarán de hacerlo en 2018. Dos de los miembros más extendidos del grupo de virus de Android aparecieron en noviembre de 2017. Se conocen como troyano Matcher y software espía Tizi. Este último se encontró inicialmente en 2015, existe desde 2015 y se ha utilizado para robar información personal de aplicaciones de redes sociales.

Entre otras amenazas cibernéticas descubiertas recientemente, también está el ransomware DoubleLocker que surgió en octubre. No sólo cifra los archivos en el dispositivo Android objetivo, sino que también cambia el PIN del teléfono. Es más, el malware también podría robar dinero del banco de la víctima o de la cuenta PayPal.

Tenga en cuenta que el malware de Android ahora puede burlar la seguridad de Google y pretender ser una aplicación útil en Play Store, como se reveló cuando una de sus variantes, LeakerLocker, se propagó utilizando esta técnica. Otras versiones, como vGhostCtrl, pueden abrir el sistema. "s puerta trasera y permite a los atacantes grabar archivos de audio/video de la víctima o robar datos importantes.

En julio de 2017, los investigadores descubrieron una nueva versión de malware para Android conocida como "Hombre Invisible" que roba datos de aplicaciones bancarias y otros datos confidenciales. Por lo tanto, esto sólo demuestra que los usuarios de Android deben prestar atención a la seguridad de sus dispositivos.

De hecho, casi todos los virus de Android están interesados en obtener información de identificación personal sobre la víctima. En la mayoría de los casos, esta información incluye datos de tarjetas de crédito, inicios de sesión y contraseñas.

Otras variantes causan menos daño, como compartir la lista de contactos de la víctima, grabar conversaciones, mostrar anuncios emergentes no deseados, iniciar redirecciones a varios sitios web o infectar el dispositivo con otro malware. Según una investigación de ciberseguridad relacionada con virus de Android realizada a principios de 2018, numerosas aplicaciones distribuidas en Google Play Store pueden estar infectadas con anuncios intrusivos, que pueden usarse para propagar infecciones más graves. Xender, Amber Weather Widget, Kitty Play, Touchpal, Z Camera son sólo algunos ejemplos.

También debes tener cuidado con la aplicación de exploración de archivos ES, que afirma ser capaz de aumentar la duración de la batería de Android. En lugar de ser útil, esta aplicación puede bloquear la pantalla y mostrar anuncios molestos de Android que se niegan a desaparecer.

Si nota que su tableta o teléfono se comporta de manera extraña, no debe ignorar estos síntomas de una posible infección. Si ha estado lidiando con ralentizaciones, alertas sospechosas, redirecciones o ha recibido un aumento en su factura telefónica, debe revisar su dispositivo en busca de malware porque son los principales signos de que está infectado. Para eliminar el virus de Android, puede utilizar la versión móvil de .

El virus Android reina en 2017 y sigue evolucionando en 2018

El troyano Marcher para Android, también conocido como ExoBot, es un malware bancario conocido al menos desde 2013. Los investigadores informaron sobre la reaparición del virus en noviembre de 2017. La versión actualizada del malware incluía tres componentes peligrosos en una campaña: malware, phishing de credenciales y robo de datos bancarios. Los expertos en seguridad advierten que esta versión de malware para Android es cada vez más complicada y difícil.

Anteriormente, el malware Marcher se propagaba a través de mensajes SMS o MMS. Sin embargo, los delincuentes cambiaron el método de distribución y enviaron un enlace abreviado a un phishing por correo electrónico para evitar ser detectados. La reciente campaña ha estado activa al menos desde enero de 2017 y estaba dirigida a clientes de bancos austriacos.

El correo electrónico malicioso incluye un enlace a un sitio web falso de Bank Austria donde los usuarios deben iniciar sesión. y entrar su dirección de correo electrónico y número de teléfono. Diez atacantes envían a una víctima una advertencia de que no tiene la "Aplicación de seguridad de Bank Austria" instalada en el teléfono y le piden que la descargue desde el enlace proporcionado.

Sin embargo, la instalación de la aplicación maliciosa requiere modificar la configuración de seguridad para descargarla de una fuente no autorizada. El malware requiere muchos permisos que otorgan a los atacantes acceso completo al teléfono inteligente.

Una vez instalada, una aplicación maliciosa crea un ícono de apariencia legítima en la pantalla de inicio que se parece al Bank Austria. Después de instalar el virus Marcher, se pide a las víctimas que introduzcan la información de su tarjeta de crédito u otros datos de identificación personal cada vez que abren cualquier aplicación.

Según información reciente, unos 20.000 usuarios de Android pueden haber sufrido de esto estafa e instalaron ExoBot en sus dispositivos.

Las aplicaciones maliciosas de Android pueden eludir fácilmente el firewall de seguridad de Google

La mayoría de los virus de Android se pueden descargar desde la tienda Google Play, junto con aplicaciones que parecen seguras. No importa cuánto esfuerzo ponga Google al intentar proteger a los usuarios y evitar que estas aplicaciones maliciosas eludan su seguridad, los virus encuentran un camino hacia esta tienda. Recientemente, expertos en seguridad informaron sobre una lista de más de 75 aplicaciones infectadas con el virus Xavier para Android encontradas en Google Play Store.

Recientemente, expertos en seguridad informaron sobre una lista de más de 75 aplicaciones infectadas con el virus Xavier para Android encontradas en Google Play Store.

Sin embargo, no es la única forma en que el virus Android puede infectar el dispositivo. En febrero de 2016, se observó que una de las variantes se propagaba a través de mensajes de texto. Una vez dentro del sistema, permitió conexiones ilegales.

En 2017, los expertos en seguridad informaron sobre varias variantes de este malware que utilizaban sofisticadas técnicas de ingeniería social para infiltrarse en el dispositivo a través de aplicaciones troyanizadas. Por lo tanto, debes tener cuidado al instalar aplicaciones de terceros porque pueden infectarse con el virus 10001_1.jar.

También puede obtener el virus Rabbitfiles o malware similar de sitios web de terceros o de intercambio de archivos. Además, los anuncios de Whatsapp y notificaciones similares también pueden provocar problemas relacionados con su teléfono Android. Está claro que 2017 supone una nueva era para los virus en Android. Si en 2016 una de cada diez apps estaba infectada, ahora esta cifra sigue creciendo.

El virus Android es un software engañoso diseñado para el sistema operativo Android. Existen muchas variantes del malware que se dirige a teléfonos inteligentes, tabletas y otros dispositivos que ejecutan este sistema operativo. Normalmente, el virus bloquea el dispositivo y pide pagar dinero o llamar a los estafadores para pedir "ayuda".

El virus Android es un software engañoso diseñado para el sistema operativo Android. Existen muchas variantes del malware que se dirige a teléfonos inteligentes, tabletas y otros dispositivos que ejecutan este sistema operativo. Normalmente, el virus bloquea el dispositivo y pide pagar dinero o llamar a los estafadores para pedir "ayuda".  En esta imagen, puedes ver los mensajes mostrados por el virus FBI para los usuarios de Android.

En esta imagen, puedes ver los mensajes mostrados por el virus FBI para los usuarios de Android.  Anuncios engañosos causados por virus de Android. ⇦ ⇨

Anuncios engañosos causados por virus de Android. ⇦ ⇨

Deslizar 1 de 3

Síntomas del virus de Android

Infectarse con un virus de Android es sin duda una experiencia frustrante. Anuncios agresivos señal de que hay algún problema con su dispositivo Android. Los investigadores de seguridad recomiendan encarecidamente evitar anuncios con temas de lotería y similares que puedan comenzar a interrumpirlo una vez que comience a usar su dispositivo.

Además, debes prestar atención a señales como congelaciones constantes en tu dispositivo. Si su teléfono u otro dispositivo basado en Android comenzó a congelarse y dejar de funcionar mientras navega por Internet, debe instalar un antivirus de Android para verificarlo.

Además, preste atención a su factura de teléfono y realice un seguimiento de los números. Si has comenzado a recibir una mayor factura telefónica, debes volver a verificar tu informe mensual. Existe una alta posibilidad de que la infección te haya registrado en algún servicio premium. Para ahorrar dinero, debes ocuparte de la eliminación del virus de Android en tu dispositivo.

Para prevenir este tipo de amenazas, debería pensar en el software antivirus de Android. Sin embargo, algunos expertos afirman que la prevención de este tipo de malware no requiere aplicaciones de seguridad porque Android es más seguro que otros sistemas operativos, pero también coinciden en que es necesario pensar en técnicas de prevención para salvarse de este tipo de virus.

Los virus móviles se propagan principalmente a través de tiendas de aplicaciones gratuitas de terceros

El virus de Android se ha propagado activamente a través de aplicaciones de terceros que deben instalarse manualmente en el teléfono. Sin embargo, han comenzado a difundirse nuevos métodos utilizados para distribuir esta amenaza y hoy en día también puedes infectarte con este virus haciendo clic en el enlace malicioso.

En la mayoría de los casos, las personas descargan esta amenaza en sus dispositivos en un paquete con aplicaciones experimentales o sin licencia que se promocionan activamente en la tienda Google Play y ubicaciones similares.

Para evitar esto, le recomendamos encarecidamente que descargue sus aplicaciones sólo desde tiendas de aplicaciones legítimas que verifican cada programa antes de comenzar a promocionarlo. En este caso se puede confiar en Google Play Store, Amazon y Samsung. Además, incluso si selecciona cualquiera de estas tiendas de aplicaciones, debe verificar la aplicación antes de descargarla en su dispositivo porque nunca podrá saber qué tipo de malware se esconde en ella.

Si está interesado en la seguridad cibernética, ya debe haber oído hablar de los piratas informáticos que lograron agregar su aplicación maliciosa a la tienda Google Play y obtuvieron más de 10,000 descargas antes de que fuera revelada. Además, se ha informado sobre sitios web afectados que pueden descargar una aplicación infectada a su teléfono automáticamente.

Para mantener su dispositivo limpio y garantizar la protección contra virus de Android, debe dejar de visitar sitios sospechosos/ilegales y nunca hacer clic en enlaces que puedan aparecer mientras los visita. Finalmente, creemos que es hora de pensar en un antivirus móvil que pueda ayudar a las personas a prevenir la instalación de aplicaciones maliciosas, incluido el malware de Android.

La lista de aplicaciones de Android infectadas (lista de malware)

Virus JavaTcmdHelper es una de las aplicaciones que causa problemas en los teléfonos Android y, a menudo, los programas antivirus pueden detectarla como peligrosa.

Esta aplicación no aparece en el teléfono ni siquiera en las secciones Configuración o Aplicación. Sin embargo, los usuarios han informado sobre mensajes del sistema que indican que Javatcmdhelper es posiblemente peligroso. El mensaje también puede indicar que la aplicación se comporta de manera inusual o tiene riesgos para la privacidad.

El virus Java tcmd helper puede ser detectado por su herramienta antimalware o aplicación de seguridad, pero el nombre depende de una base de datos de virus en particular y puede diferir de un programa a otro.

El nombre heurístico más común es Artemis!7123f6c80769 o Artemis!f580cadc3dc1. Debido a esto, varios usuarios lo llaman virus Artemis/JavaTcmdHelper.

Para ejecutar estos comandos, el malware de Android modifica al principio el código fuente de la aplicación oficial de Tesla. Luego, comparte el nombre de usuario y la contraseña de la víctima con los atacantes y les ayuda a robar el coche. Sin embargo, el virus, que fue probado por los investigadores de Promon, no se basa en ninguna vulnerabilidad de seguridad de la aplicación Tesla. Según la empresa, debe instalarse manualmente con la ayuda de ingeniería social y técnicas similares.

Sin embargo, el virus, que fue probado por los investigadores de Promon, no se basa en ninguna vulnerabilidad de seguridad de la aplicación Tesla. Según la empresa, debe instalarse manualmente con la ayuda de ingeniería social y técnicas similares.

Desafortunadamente, deshacerse de Ghost Push es casi imposible, ni siquiera el restablecimiento de fábrica funciona y actualizar el firmware sería la única opción para los usuarios. Sin embargo, la buena noticia es que quienes usan Nougat, Oreo y Pie deberían sentirse relativamente seguros, ya que esas versiones del sistema operativo Android están protegidas contra este tipo de malware. Sin embargo, eso no significa que los piratas informáticos no crearán nuevas variantes que anularían las medidas de protección en las últimas versiones de Android.

malware gooligan ha dañado más de 86 aplicaciones, como Youtube Downloader, Kiss Browser, Memory booster, Demo, Perfect Cleaner, Battery Monitor, System Booster, etc. Parece que todo el rendimiento del sistema y los programas y juegos relacionados con el navegador, así como las aplicaciones pornográficas, corren el riesgo de convertirse en portadores de Gooligan. Más del 74% de todos los teléfonos Android podrían ser vulnerables a esta nueva versión del virus.

Una vez completado el proceso de infección, el malware rootea el dispositivo y permite el acceso completo para instalar más elementos maliciosos. Dicha actividad se realiza con el único propósito de robar su información personal, como datos de inicio de sesión en cuentas bancarias.

Curiosamente, que llegó al escenario el año pasado, sentó las bases para el malware actual. No hace falta decir que la versión mejorada es mucho más traicionera.

Este virus malicioso es una copia actualizada del malware HummingBad, conocido por sus ataques masivos contra usuarios de Android. En 2016, este virus logró causar estragos en aproximadamente 10 millones de dispositivos Android. Recientemente, HummingBad apareció con una nueva forma y un nuevo nombre, y esta vez se llama malware HummingWhale.

El malware HummingWhale aparentemente estuvo disponible en Google Play Store durante un tiempo en forma de 20 aplicaciones diferentes, la mayoría de ellas llamadas Camera. Los ejemplos incluyen Rainbow Camera, Whale Camera, Ice Camera, Hot Camera y aplicaciones similares.

El malware solía configurar una máquina virtual en el dispositivo infectado, instalar sigilosamente aplicaciones adicionales en el dispositivo y mostrar anuncios molestos al usuario. Una vez que el usuario cerró un anuncio, el malware cargó un programa sospechoso ya instalado en la máquina virtual para crear una identificación de referencia falsa, que se utiliza para generar ingresos.

. Descubierto por primera vez en febrero de 2016, el malware ya ha infectado a más de 10 millones de usuarios de Android. El malware se había estado propagando a través de "ataques de descarga no autorizada" y los usuarios se infectaban después de visitar determinados sitios web maliciosos. En enero de 2017, se detectó malware propagándose activamente nuevamente en la tienda Google Play como la aplicación HummingWhale.

Después de la infiltración, el malware HummingBad obtiene acceso al núcleo del sistema operativo del teléfono inteligente. Luego, comienza a publicar anuncios engañosos y a mostrar alertas sobre actualizaciones necesarias del sistema. Cuando los usuarios hacen clic en estos anuncios, los desarrolladores de la aplicación generan ingresos. Sin embargo, no es el principal problema.

El malware también obtiene acceso completo al dispositivo infectado y puede robar información privada de los usuarios, como contactos, inicios de sesión, tarjetas de crédito o información bancaria. Por esta razón, es fundamental eliminar HummingBad tan pronto como aparezca en el dispositivo.

También conocido como Android.Lockdroid.E, el malware se propaga como una aplicación de pornografía "Porn 'O' Mania". El virus utiliza técnicas de ingeniería social para obtener derechos de administrador del dispositivo infectado. Su objetivo es lograr este objetivo mediante la instalación de paquetes falsos. Tan pronto como se completa la instalación, el virus Lockdroid obtiene acceso completo al dispositivo y cifra los datos.

Además, puede cambiar el PIN y bloquear el dispositivo. De esta forma, la eliminación del malware puede resultar difícil. El malware utiliza la técnica de clickjacking y ataca a teléfonos inteligentes y tabletas con Android 5.0 o versiones más recientes del sistema operativo. Según Google, esta aplicación maliciosa no se puede descargar desde Google Play Store.

virus GhostCtrl explota una vulnerabilidad de Android para ayudar a sus propietarios a obtener control sobre el dispositivo. Apareció en la mitad de 2017 cuando se encontró atacando hospitales israelíes, pero no se considera un virus nuevo. Sin embargo, según algunos de

Sin embargo, según algunos expertos en seguridad, el malware no se detendrá: pronto puede convertirse en una amenaza de tipo ransomware, ya que se ha descubierto que este virus también tiene cierta capacidad de bloqueo.

Se propaga presentándose como una aplicación legítima, como WhatsApp y Pokemon Go. Una vez dentro del sistema, el malware GhostCtrl coloca un paquete de aplicación (APK) de Android malicioso y abre la puerta trasera del sistema para brindar acceso completo a la información personal, videos y audios de la víctima. También puede restablecer contraseñas y llamar o enviar mensajes de texto a los contactos de la víctima.

Hombre invisible. En julio de 2017, expertos en seguridad descubrieron una variante actualizada y mejorada de Svpeng que atacaba a usuarios de aplicaciones bancarias en 23 países. El virus se propaga como falso. Reproductor Flash app en sitios web de descarga sospechosos e inseguros. Afortunadamente, el malware no ha llegado a Google Play Store.

Sin embargo, cuando los usuarios instalan esta aplicación maliciosa, otorgan derechos de administrador al dispositivo. Como resultado, los ciberdelincuentes pueden controlarlo a través del servidor de Comando y Control.

El programa malicioso funciona como un registrador de teclas y recopila credenciales cuando un usuario inicia sesión en el banco a través de una aplicación móvil. Además, el malware Invisible Man puede enviar y leer mensajes, realizar y escuchar llamadas telefónicas, abrir URL de phishing y recopilar diversa información. También evita que las víctimas eliminen sus derechos administrativos, por lo que su eliminación se vuelve complicada.

A mediados de agosto de 2017, investigadores de malware descubrieron que LeakerLocker se propagaba a través de dos aplicaciones disponibles en Google Play Store. La aplicación maliciosa se escondía en las aplicaciones Wallpapers Blur HD” y “Booster & Cleaner Pro”.

Un usuario instaló uno de estos programas, el malware bloquea la pantalla del dispositivo con un mensaje amenazante. Según él, esta versión del malware de Android obtuvo acceso a datos confidenciales. Si la víctima no paga el rescate en un plazo de 72 horas, se filtrará toda la información.

Sin embargo, los expertos en seguridad dudan de que el malware pueda causar tal daño y recomiendan eliminar LeakerLocker del dispositivo con un software de seguridad.

En septiembre de 2017, investigadores de malware detectaron una nueva versión del malware móvil. Se propaga como una actualización falsa de Adobe Flash. Después del ataque, bloquea el dispositivo reemplazando el PIN. Luego inicia el cifrado de datos y exige pagar 0,0130 Bitcoins para desbloquear el dispositivo y recuperar archivos.

Además, el malware también puede robar dinero de PayPal y cuentas bancarias. Por lo tanto, la eliminación del virus debe realizarse lo antes posible. Sin embargo, es posible que los propietarios de dispositivos no enrutados deban restablecer los valores de fábrica de los teléfonos infectados para desbloquearlos. Los usuarios de dispositivos enrutados pueden utilizar la herramienta Android Debug Bridge (ADB). Además, la eliminación de DoubleLocker debe completarse con un software de seguridad.

virus lokibot. Infostealer.Lokibot es una aplicación maliciosa diseñada para teléfonos inteligentes Android. Una vez que ingresa al dispositivo de la víctima, es capaz de enviar mensajes SMS y responderlos, usar navegadores móviles, dirigir URL particulares e instalar el proxy SOCKS5.

Como resultado, el tráfico saliente de la víctima puede ser redirigido. El virus también puede redactar y mostrar notificaciones falsas para el usuario, solicitando a la víctima que abra una cuenta bancaria. Tan pronto como la víctima lo hace, el virus carga una superposición falsa. de la página de inicio de sesión y recopila todos los detalles de inicio de sesión que la víctima ingresa en los campos proporcionados.

El alcance de este virus troyano está creciendo rápidamente, ya que se vende en foros de la web oscura por aproximadamente 2.000 dólares, lo que significa que cualquier aspirante a delincuente puede comprarlo y distribuirlo.

En octubre de 2017, el malware LokiBot pudo convertirse en un virus ransomware. Sin embargo, esta característica se activa sólo en caso de que la víctima detecte Infostealer.LokiBot e intente eliminarlo. La aplicación maliciosa no logra aplicar cifrado a los archivos de la víctima, pero de todos modos muestra un mensaje de bloqueo de pantalla. La función "Go_Crypt" no cifra los datos, pero les cambia el nombre de todos modos.

El mensaje de bloqueo de pantalla dice " Su teléfono está bloqueado para ver pornografía infantil.” y exige un pago de 100 dólares en un plazo de 48 horas. De lo contrario, según el virus, el caso “será entregado a la policía”.

Troyano Marcher para Android. Conocido alternativamente como ExoBot, el virus se conoce desde 2013. Sin embargo, en noviembre los investigadores informaron sobre una campaña masiva que comenzó en enero de 2017. El virus apunta a los usuarios del Bank Austria y los engaña para que instalen una "aplicación de seguridad del Bank Austria" falsa. La versión reciente del virus Marcher utiliza técnicas inteligentes de ingeniería social para robar información confidencial de los usuarios, incluidas credenciales bancarias, fecha de nacimiento, nombre y otra información de identificación personal.

La campaña de distribución de manifestantes es complicada. Introduce malware en el teléfono inteligente, intenta phishing credenciales y robo de información bancaria y, finalmente, vacía la cuenta bancaria de la víctima. El mayor truco es que los atacantes utilizan el diseño y la interfaz originales de Bank Austria. Se recomienda a los usuarios que se mantengan alejados de correos electrónicos o mensajes SMS sospechosos de este banco y verificar la información necesaria directamente desde el sitio web del banco sin hacer clic en los enlaces proporcionados en el correo electrónico de phishing.

Google informó sobre el malware Tizi en noviembre de 2017. El virus funciona como software espía y está diseñado para robar información personal de aplicaciones de redes sociales, incluidas Facebook, LinkedIn, Skype, WhatsApp, etc. El malware también puede grabar llamadas, acceder a SMS, tomar fotografías y completar muchas otras tareas que ponen en riesgo la privacidad del usuario de Android.

El virus Tizi también puede obtener acceso de root explotando las vulnerabilidades del sistema o engañando a un usuario para que dé dicho permiso durante la instalación de una aplicación maliciosa. Algunas de las aplicaciones infectadas estaban disponibles en Google Play Store en 2015. Sin embargo, la mayoría de ellas se propagan a través de aplicaciones de terceros. Por el momento, Google informa que alrededor de 1.300 dispositivos Android fueron infectados con el software espía.

Guía general de eliminación de virus de Android

Si su dispositivo está infectado con un virus Android, puede encontrarse con estos problemas:

- La pérdida de información sensible. Las aplicaciones maliciosas que se utilizan para infectar el sistema operativo Android pueden recopilar diferentes tipos de datos. Dicha información incluye contactos, inicios de sesión, direcciones de correo electrónico e información similar que es importante para los atacantes.

- Pérdida de dinero. La mayoría de los virus de Android son capaces de enviar mensajes a números de tarifa premium o suscribir usuarios a servicios premium. Esto puede llevarle a perder dinero y problemas similares.

- Infiltración de malware. El virus de Android puede intentar apoderarse de su dispositivo e infectarlo con otro malware. También puede generar anuncios molestos, alertas emergentes y mensajes de advertencia falsos.

- Problemas relacionados con el rendimiento. Cuando se infecta con dicha amenaza, es posible que observe problemas de inestabilidad del sistema, ralentizaciones y problemas similares.

Si cree que su dispositivo está infectado, le recomendamos encarecidamente que lo escanee con algún otro limpiador antivirus confiable para Android. Le ayudará a detectar archivos maliciosos y otros componentes fraudulentos en su dispositivo. A veces los virus bloquean el software de seguridad para evitar su eliminación. Si ese es el caso, debes reiniciar tu dispositivo Android en Modo seguro antes de iniciar su antivirus de Android para desactivar la ejecución de aplicaciones de terceros (y también de malware):

- Busque el botón de encendido y presiónelo durante un par de segundos hasta que vea un menú. Toque en el Apagado.

- Una vez que vea una ventana de diálogo que le ofrece reiniciar su Android para Modo seguro, seleccione esta opción y DE ACUERDO.

Si esto no funcionó para usted, simplemente apague su dispositivo y luego enciéndalo. Una vez que se active, intente mantener presionado Menú, Bajar volumen, Sube el volumen o Bajar volumen y subir volumen juntos para ver Modo seguro. Si eso no funciona, busque la frase "Cómo poner en modo seguro" y agregue el modelo de su teléfono. Luego, sigue las instrucciones.

También puedes intentar eliminar manualmente el virus de Android desinstalando la aplicación maliciosa tú mismo. Sin embargo, debes tener mucho cuidado al intentar hacerlo porque puedes eliminar archivos y aplicaciones útiles de tu dispositivo. Para la eliminación manual de virus de Android, siga estos pasos:

- Reinicie su dispositivo en modo seguro con la ayuda de los pasos que se detallan anteriormente.

- Cuando en Modo seguro, ir a Ajustes. Una vez allí, haga clic en Aplicaciones o Gestor de aplicaciones(Esto puede variar según su dispositivo).

- Aquí, busque aplicaciones maliciosas y desinstálelas todas.

También recomendamos desactivar la opción que permite instalar aplicaciones que pertenecen a fuentes desconocidas. Para eso, ve a Ajustes -> Seguridad. Una vez allí, desactiva esta opción.

Es posible que sea necesario restablecer los valores de fábrica para eliminar el malware de Android

Si nada le ayuda a eliminar el malware de Android de su teléfono o tableta, debe restablecerlo a su configuración de fábrica. Para eso, debe realizar estos pasos:

- Haga clic en Compatible con Microsoft Windows

Versiones compatibles Compatible con OSX Versiones compatibles¿Qué hacer si falla?

Si no pudo eliminar el daño del virus usando Reimage, comuníquese con nuestro equipo de soporte y brinde tantos detalles como sea posible.Se recomienda Reimage para eliminar el daño causado por virus. El escáner gratuito le permite comprobar si su PC está infectada o no. Si necesita eliminar malware, debe comprar la versión con licencia de la herramienta de eliminación de malware Reimage.