Le caméléon anonymiseur ouvre n’importe quel caméléon bloqué. Navigateur Tor - qu'est-ce que c'est et comment Tor vous permet de masquer vos activités en ligne

Bonjour, chers lecteurs du site blog. Vous savez probablement que chacune de vos actions sur le réseau (pages Web consultées, fichiers téléchargés, vidéos visionnées) peut être suivie, et ce depuis des endroits complètement différents (en contactant votre fournisseur d'accès Internet, en fouillant dans votre ordinateur ou en recherchant dans les journaux du réseau). sites que vous avez visités). Anonymat sur Internet n’existe que si vous ne commencez pas à « creuser profondément ».

Il existe quelques solutions au « problème de laisser des traces » que nous avons déjà abordées. Vous pouvez par exemple le faire et aucune trace de vos visites ne sera alors enregistrée sur votre ordinateur. Ou, par exemple, lors du blocage de l'accès à certains sites (par exemple, pour vous connecter à Contact ou Odnoklassniki depuis un ordinateur de travail).

Mais il existe une solution bien plus complète : c'est ce qu'on appelle TOR. Essentiellement, c'est logiciel, ce qui, avec un degré de probabilité très élevé, vous permet de vous cacher regards indiscrets tout ce que vous faites et avez fait sur Internet. C’est précisément sur la base de cette technologie que cela fonctionne Navigateur Tor, dont nous parlerons aujourd'hui. Essentiellement, il intègre une technologie complexe dans le shell d’un navigateur d’apparence normale, accessible à tout internaute et que tout le monde peut utiliser. Mais son remplissage est inhabituel...

Qu’est-ce que les TDR ?

Je ne veux pas vous surcharger de termes et de concepts techniques qui, dans l’ensemble, seront superflus. Je vais juste décrire littéralement en un mot (sur mes doigts) le principe de fonctionnement de la technologie Tor et du navigateur Tor construit sur cette base. Ces connaissances vous permettront de comprendre à quoi s'attendre de ce logiciel, quelles sont ses forces et ses faiblesses, afin que vous puissiez l'utiliser consciemment pour vos besoins.

Donc, au départ, tout cela a été préparé dans l’un des départements militaires américains. Pourquoi ils en avaient besoin, l'histoire est muette, mais au début des années 2000, les débuts de la technologie Thor se sont déroulés de manière complètement inattendue. accès général. Et ils étaient ouverts codes sources et ce logiciel a été distribué gratuitement. Qu'est-ce que ça veut dire? Et à quel point peut-on faire confiance à un tel « cadeau » ?

La question est juste, mais vous pouvez lui faire confiance précisément parce que le code de cette technologie est ouvert. Le fait est que depuis lors (plus d’une quinzaine d’années) ces codes de programmes ont été étudiés (et modifiés) par des centaines, voire des milliers de personnes qui comprennent cela, et aucun « signet » ou « porte secrète » n’a été trouvé. . Où c'est une question de sécurité(dans notre cas, transfert et stockage d'informations), il est préférable de travailler avec un logiciel open source (logiciel).

D'ailleurs, c'est pourquoi lors du choix de n, mais pour . Ils appartiennent simplement à la catégorie des logiciels libres et leur code a été vérifié par des milliers de spécialistes compétents. C’est en quelque sorte plus calme, car je stocke beaucoup de mots de passe pour des services liés à l’argent et les perdre coûterait très cher.

Ainsi, la technologie TOP vous permet d'accéder à des sites Web et de télécharger quelque chose depuis le réseau. sans laisser de traces. Autrement dit, lorsque vous ouvrez, par exemple, un site Web via le navigateur Tor, il sera impossible de suivre l'adresse IP de votre ordinateur sur ce site Web (et donc de vous identifier). Même votre fournisseur d'accès Internet ne comprendra pas (même si vous le souhaitez) que vous avez visité ce site (et il sera impossible de le prouver). Eh bien, le navigateur lui-même ne stockera pas toutes les traces de vos pérégrinations sur Internet.

Merveilleux, n'est-ce pas ? Je comprends que de cette façon, les gens peuvent dissimuler leurs sombres affaires. Pas sans cela, bien sûr. Mais l'idée générale de Thor est toujours lumineuse : offrir à l'internaute une réelle liberté sous la forme d'un anonymat complet. Par exemple, dans certains pays, l'accès à certaines ressources peut être bloqué sans justification, mais le navigateur Tor vous permettra de contourner ces obstacles et de ne pas être puni pour cette violation, car ils ne sauront pas que vous l'avez fait (ou ils ne le prouveront pas). ). Mais ce n'est pas le sujet...

Comment fonctionne TOR? C'est ce qu'on appelle le routage de l'oignon. Regarder. Il existe un réseau de nœuds appartenant aux adeptes de cette technologie. Trois nœuds arbitraires sont utilisés pour transmettre des données. Mais lesquels ? Et c’est précisément ce que personne ne sait.

Le navigateur Tor envoie un paquet au premier nœud et contient l'adresse cryptée du deuxième nœud. Le premier nœud connaît la clé de cryptage et, après avoir appris l’adresse du second, y transmet le paquet (c’est comme retirer la première couche d’un oignon). Le deuxième nœud, ayant reçu le paquet, dispose d'une clé pour déchiffrer l'adresse du troisième nœud (une autre couche a été supprimée de l'oignon). Ainsi, de l’extérieur, il n’est pas possible de comprendre quel site vous avez fini par ouvrir dans la fenêtre de votre navigateur Tor.

Mais veuillez noter que seul le chemin est crypté(routage), et le contenu des paquets eux-mêmes n'est pas crypté. Par conséquent, pour transmettre des données secrètes, il serait préférable de les chiffrer d'abord (au moins dans le TruCrypt mentionné ci-dessus), car il existe la possibilité de les intercepter (par exemple en utilisant des renifleurs).

De plus, cette technologie il y a quelques autres inconvénients(ou fonctionnalités):

- Votre FAI (ou toute autre personne qui surveille votre trafic) peut se rendre compte que vous utilisez Tor. Il ne saura pas ce que vous regardez ou faites en ligne, mais parfois le simple fait de savoir que vous cachez quelque chose peut avoir des conséquences. Tenez-en compte et, si possible, étudiez les moyens d'améliorer le camouflage (et ils existent), si cela est essentiel pour vous.

- Le réseau TOR n'utilise pas d'équipements spéciaux à haut débit, mais en fait des ordinateurs ordinaires. Cela soulève un autre inconvénient - vitesse la transmission d'informations dans ce réseau secret peut varier considérablement et parfois elle n'est clairement pas suffisante, par exemple pour visualiser du contenu multimédia.

Où puis-je télécharger la version russe officielle du navigateur Tor ?

Sur ce blog, j'ai déjà publié un article à ce sujet. Il a également été question de la Torah. Naturellement, il est préférable et plus sûr de télécharger n’importe quel produit depuis le site Web des développeurs, c’est-à-dire le site officiel (je pense que vous le savez). La page de téléchargement du navigateur Tor se trouve à cette adresse (je répète encore une fois que pour des raisons de sécurité il est préférable de télécharger depuis le site officiel) :

Veuillez noter qu'avant de cliquer sur le bouton de téléchargement, vous devez sélectionner une langue. La valeur par défaut est l'anglais, mais vous pouvez sélectionner une douzaine d'options supplémentaires dans la liste déroulante, notamment version russe entièrement localisée. C’est ainsi que cela fonctionnera plus agréablement lorsque la langue de l’interface sera native.

Cependant, lors de l'installation, il vous sera à nouveau demandé quelle est votre langue d'interface préférée et vous pourrez également y sélectionner le russe. Sinon, le processus d’installation n’est pas différent de l’installation de n’importe quel autre navigateur.

Cependant, lorsque vous démarrez pour la première fois, il vous sera demandé si vous devez paramètres additionnels se connecter au réseau TOR. Dans la grande majorité des cas, il suffira simplement de cliquer sur le bouton « Connecter » :

Il faudra un certain temps au navigateur pour se connecter avec succès au réseau Tor :

Après cela, une fenêtre s'ouvrira dans un navigateur qui semble normal à première vue, mais qui fonctionne avec Internet en créant des tunnels cryptés (analogues).

Cependant, les développeurs eux-mêmes soulignent que Thor n'est pas une panacée(au moins avec les paramètres par défaut). Par conséquent, il est conseillé à ceux qui sont paranoïaques à propos de l’anonymat absolu de suivre le lien pour obtenir des éclaircissements à ce sujet.

Comment utiliser le navigateur Tor ?

Lorsque vous chargez le navigateur pour la première fois, vous êtes immédiatement invité utiliser l'anonymiseur pour rechercher sur déconnecter.me. En fait, c'est ce service qui sera utilisé comme « » dans ce navigateur (vous pouvez le modifier dans les paramètres), c'est-à-dire lorsque vous saisissez une demande dans les onglets du navigateur nouvellement ouverts ou lorsque vous la saisissez via la barre d'adresse dans n'importe quel onglet, l'anonymiseur deconnect.me s'ouvrira avec les résultats de la recherche.

La recherche est en fait effectuée par Google (vous pouvez sélectionner parmi les paramètres dans le panneau supérieur du service - voir la capture d'écran ci-dessous), mais aucune trace de qui a exactement effectué la recherche ne reste (rappelez-vous, j'ai écrit sur le fait que, mais en fait, rien ne peut être supprimé définitivement, donc ceux qui se soucient de l'anonymat doivent s'en souvenir).

N'oublie pas aussi sélectionner la langue de recherche(dans le panneau supérieur de la fenêtre deconnect.me à droite), car grâce à l'anonymiseur, Google ne pourra pas reconnaître automatiquement votre langue préférée. Bien qu'en choisissant, par exemple, le russe, vous levez dans une certaine mesure le voile du secret sur votre incognito pour cela moteur de recherche. Mais ici, vous devez faire un compromis - soit la commodité, soit .

Oui, le navigateur Tor vous avertira également lors du premier clic sur le lien qu'il vaut mieux charger les pages en anglais, à éviter, pour ainsi dire.

Personnellement, j'ai choisi l'option « Non », car la commodité est plus importante pour moi et je ne parle aucune autre langue que le russe. Hélas et ah.

D'ailleurs, tu peux le vérifier toi-même que vous avez bien été « crypté ». Pour ce faire, il suffira de se rendre sur le site depuis n'importe quel autre navigateur, puis de faire de même depuis Thor. Comme vous pouvez le constater, TOR remplace (je suis devenu un Norvégien sensuel) et ce n'est qu'une petite partie de la protection de votre anonymat.

D'ailleurs, si vous cliquez sur l'oignon à gauche de la barre d'adresse, vous pourrez voir la même chaîne de trois nœuds (proxy) qui sépare votre ordinateur du site que vous visitez (j'ai écrit sur le routage de l'oignon juste au-dessus de):

Si vous le souhaitez, cette chaîne de nœuds peut être modifiée. Vous pouvez également modifier votre « personnalité créée par le navigateur » si vous n’aimez pas la personnalité actuelle. Cependant, cela fermera tous les onglets ouverts dans Tor et il sera automatiquement rechargé.

Ici, vous pouvez également accéder les paramètres de sécurité:

Par défaut, tous les paramètres de confidentialité (l'anonymat sont activés), mais le niveau de sécurité est au niveau le plus bas car ce n'est que dans ce cas que vous toutes les fonctions de ce navigateur seront disponibles. Si vous définissez les paramètres de sécurité du navigateur Tor sur « élevé », de nombreuses fonctions du navigateur ne seront disponibles qu'après que vous les aurez forcées à être activées (c'est-à-dire que tout est désactivé par défaut). Pour moi, c'est exagéré, alors j'ai tout laissé tel quel, mais vous pouvez choisir quelque chose entre les deux (compromis).

Sinon Le navigateur Tor est similaire à Mozilla Firefox , car il est essentiellement assemblé sur sa base. Ceci sera clairement visible lorsque vous accéderez aux paramètres (en cliquant sur le bouton avec trois lignes horizontales dans le coin supérieur droit) :

Bonne chance à toi! A bientôt sur les pages du site blog

Vous pourriez être intéressé

Incognito - qu'est-ce que c'est et comment activer le mode incognito dans le navigateur Yandex et Google Chrome

Incognito - qu'est-ce que c'est et comment activer le mode incognito dans le navigateur Yandex et Google Chrome  Historique de recherche et de navigation dans Yandex - comment l'ouvrir et l'afficher et, si nécessaire, l'effacer ou le supprimer Comment faire page d'accueil Page d'accueil Yandex ou Google, ainsi que toute page (par exemple celle-ci) définie comme page d'accueil

Historique de recherche et de navigation dans Yandex - comment l'ouvrir et l'afficher et, si nécessaire, l'effacer ou le supprimer Comment faire page d'accueil Page d'accueil Yandex ou Google, ainsi que toute page (par exemple celle-ci) définie comme page d'accueil  Comment installer WhatsApp sur un ordinateur - version PC et utiliser WhatsApp Web en ligne (via un navigateur Web) Comment installer gratuitement Google Chrome, Yandex Browser, Opera, Mazila et Internet Explorer sur votre ordinateur

Comment installer WhatsApp sur un ordinateur - version PC et utiliser WhatsApp Web en ligne (via un navigateur Web) Comment installer gratuitement Google Chrome, Yandex Browser, Opera, Mazila et Internet Explorer sur votre ordinateur

Anonymiseur - qu'est-ce que c'est ? La réponse à cette question intéresse de nombreuses personnes, notamment celles qui travaillent dans des bureaux. En voyageant sur Internet, nous visitons toutes sortes de ressources : réseaux sociaux, forums, portails de jeux, blogs thématiques. Tous les utilisateurs ne savent pas que les informations le concernant sont stockées non seulement sur son appareil, mais également sur les sites qu'il visite.

Bien entendu, en règle générale, il n'y a rien de mal à cela, puisque les données sont utilisées, par exemple, pour sélectionner des actualités en fonction de votre région de résidence ou à d'autres fins sûres. Cependant, il existe parfois des raisons pour lesquelles un « utilisateur » doit se connecter à un site de manière anonyme, mais tout le monde ne sait pas comment procéder.

Après avoir lu cet article, vous apprendrez comment vous « cacher » sur Internet et recevrez des informations sur certaines ressources offrant cette opportunité.

Anonymiseur - qu'est-ce que c'est ?

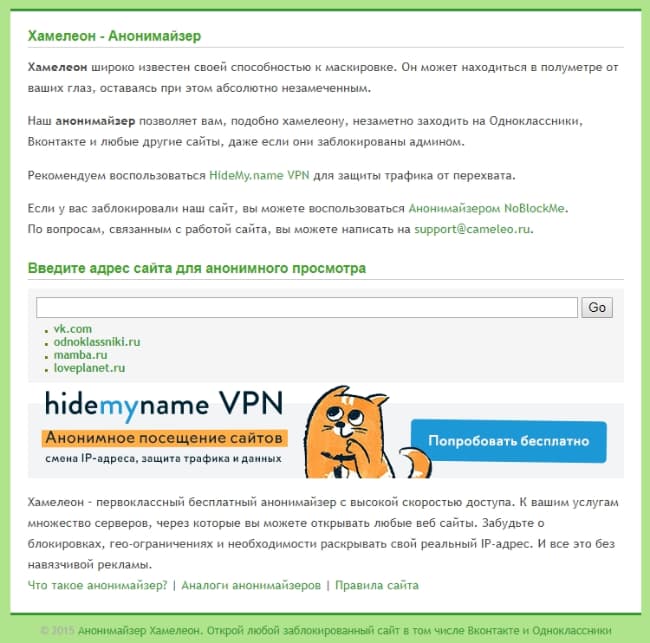

Si vous ne pouvez pas accéder à un site Web parce que vous en avez été banni, vous avez la possibilité de le faire en utilisant un anonymiseur. Peut-être que vous ne voulez tout simplement pas que les informations vous concernant restent sur une ressource ? Dans ce cas, par exemple, Cameleo vous aidera également - un anonymiseur, ou plutôt un serveur proxy.

Il existe des programmes qui doivent être installés sur votre ordinateur, ainsi que des sites spéciaux (serveurs proxy). Il convient de noter que vous pouvez utiliser à la fois des applications ou serveurs Web payants et gratuits.

À propos, la deuxième option ne signifie pas que la qualité sera pire. Parfois, il vaut mieux choisir option gratuite programmes, car la fraude est endémique sur Internet, ce qui signifie que vous pouvez télécharger des logiciels malveillants sur votre ordinateur.

Par exemple, vous avez la possibilité d'évaluer l'anonymiseur gratuit "Cameleon". « Ouvrir n'importe quel » est la devise de l'utilitaire, et en effet, vous pouvez le faire avec son aide en quelques secondes seulement.

Pourquoi les anonymiseurs sont-ils nécessaires ?

En fait, les raisons d’utiliser de tels programmes ou ressources peuvent être complètement différentes. Voici les plus courants :

- Vous travaillez dans un bureau et votre patron vous a interdit d'utiliser les réseaux sociaux et autres portails de divertissement. En conséquence, ces sites vous sont inaccessibles (bloqués). Bien sûr, votre patron a tout à fait raison, mais si vous pensez que vous faites un travail de qualité et que vous avez du temps pour les réseaux sociaux, alors il existe un moyen de s'en sortir : trouvez l'anonymiseur Chameleon, ouvrez toute ressource bloquée et tuez le temps.

- Une autre raison est que vous souhaitez regarder un film sur un portail, mais un message apparaît vous avertissant que la lecture de cette vidéo est interdite dans votre région. Pour résoudre le problème, exécutez un anonymiseur ou utilisez un serveur proxy.

Et ce ne sont pas toutes les raisons. Par exemple, si vous changez fréquemment votre adresse IP, les chances de succès attaque de pirate informatique votre ordinateur sont considérablement réduits.

Aspects négatifs de l'utilisation

Vous avez donc décidé d’utiliser activement un anonymiseur. La connexion à presque n'importe quel site avec son aide s'effectue sans problème. Mais ici, il est important de savoir qu’il y a aussi un revers à la médaille.

Quels sont exactement les aspects négatifs qui peuvent résulter de l’utilisation d’anonymiseurs ? Voici quelques inconvénients :

- La vitesse de chargement des pages du site est généralement bien inférieure à celle obtenue sans l’utilisation d’un anonymiseur. Cela concerne particulièrement programmes gratuits et serveurs proxy.

- Vous n'aurez pas accès à toutes les fonctionnalités du site que vous visitez (par exemple, voter). De plus, si vous utilisez un anonymiseur, la connexion au site vous demandera de saisir votre nom d'utilisateur et votre mot de passe.

- En visitant des serveurs proxy ou en installant des programmes, vous mettez votre ordinateur en danger. Un virus peut y pénétrer. Bien sûr, il existe des anonymiseurs qui ont fait leurs preuves et auxquels on peut faire confiance.

Comment choisir?

Vous ne souhaitez pas que des informations vous concernant restent sur les sites que vous visitez, vous avez donc décidé d'utiliser un anonymiseur. Vous savez déjà de quoi il s’agit, mais vous vous demandez quel serveur proxy ou quel programme choisir.

Ici, vous devez suivre plusieurs règles. Tout d’abord, choisissez uniquement des anonymiseurs éprouvés. Que ce soit gratuit, mais avec une bonne réputation, car vous fournissez un tel service avec vos données confidentielles (identifiants et mots de passe de E-mail, réseaux sociaux, autres ressources).

Deuxièmement, si vous avez besoin d'un anonymiseur uniquement pour vous connecter, par exemple, au site VKontakte, choisissez un serveur proxy spécifiquement axé sur les réseaux sociaux.

Troisièmement, afin de ne pas vous soucier de la sécurité de vos mots de passe, il est recommandé d'utiliser des programmes et des sites payants.

Cameleo - un anonymiseur pour tous

Bien entendu, l’un des meilleurs serveurs proxy gratuits aujourd’hui est Chameleon. Vous n'avez pas besoin de dépenser de l'argent pour l'utiliser. Le site jouit d’une excellente réputation, il est donc recommandé d’y prêter attention.

L'interface est claire même pour un écolier. Après avoir lu quelques lignes pour obtenir des informations générales sur le fonctionnement de la ressource, vous comprendrez immédiatement qu'il vous suffit d'insérer le lien de la page Web que vous souhaitez saisir de manière anonyme dans un champ spécial et de cliquer sur le bouton « Go ».

Désormais, même si vous êtes banni de n’importe quel site, vous pouvez facilement y accéder.

Conclusion

Ainsi, après avoir lu cet article, vous pouvez utiliser en toute sécurité un anonymiseur pour vous connecter à diverses ressources Web (sur lesquelles vous avez été bloqué). Vous savez déjà de quoi il s'agit, il ne reste donc plus qu'à choisir l'option appropriée.

Les réseaux sociaux sont devenus partie intégrante de la vie des gens modernes. Pour certains c'est un outil de travail, pour d'autres c'est une source d'actualité, pour d'autres c'est un moyen d'évasion et de détente. Par conséquent, lorsque vous ne pouvez pas accéder au site Web de VKontakte, vous devez rechercher différentes options pour résoudre ce problème. Le plus fiable d’entre eux consiste à utiliser l’anonymiseur Chameleon.

Raisons de restreindre l’accès

Lorsqu’ils ne peuvent pas se connecter au site Web de VK, la première chose que font les utilisateurs est de blâmer les développeurs. Oui, des échecs dans le fonctionnement d’un réseau social surviennent. Mais c’est un phénomène si rare qu’on le rencontre rarement. Il faut donc chercher la source du problème ailleurs.

Raisons de la restriction de l'accès :

- blocage de compte en raison de violation des règles des réseaux sociaux ;

- restreindre l'accès dans une certaine région ;

- interdiction établie d'accéder aux réseaux sociaux par l'employeur ;

- Pannes du fournisseur de services Internet.

Le plus souvent, les utilisateurs recherchent une « solution de contournement » pour visiter les réseaux sociaux au travail. Pour ce faire, ils doivent masquer leur adresse IP à l’aide d’un anonymiseur. Il en existe un nombre infini sur Internet, mais aujourd'hui le plus populaire et le plus stable est l'anonymiseur Chameleon.

"Caméléon" - qu'est-ce que c'est

Chameleon est un service en ligne qui permet de masquer des données sur la localisation, l'équipement, le navigateur Web et d'autres informations confidentielles de l'utilisateur. Avec son aide, vous pouvez visiter tous les sites restreints pour une raison quelconque. raisons externes. Par rapport à d’autres services similaires, Chameleon présente de nombreux avantages :

- vitesse d'accès élevée;

- un grand nombre de serveurs via lesquels vous pouvez ouvrir des sites bloqués ;

- pas de publicité;

- accès gratuit aux fonctionnalités du service sans inscription ni SMS ;

- fonctionne en ligne, il n'est pas nécessaire de télécharger des programmes tiers ;

- commodité et facilité d'utilisation.

Si l'on omet les termes techniques complexes, le principe de fonctionnement de l'anonymiseur est le suivant : l'utilisateur saisit l'URL du site dans la barre d'adresse, et le service la télécharge et crée un miroir en son nom. Après cela, il ouvre le site, mais à une adresse différente.

Pour comprendre comment cela se produit, passons à la pratique.

Comment se connecter à VK via Chameleon

Vous pouvez utiliser le service à partir de n’importe quel appareil disposant d’un accès à Internet. L'essentiel est de suivre strictement instructions étape par étape présenté ci-dessous.

Instructions étape par étape :

- Accédez au site http://cameleo.xyz/ via n'importe quel navigateur Internet.

Parfois, les fournisseurs peuvent bloquer ce site. Par conséquent, lors du chargement, une erreur « Page non trouvée » peut apparaître.

- Ensuite, vous devez saisir l'adresse « vk.com » dans la barre d'adresse ou la sélectionner dans la liste en dessous.

- Pour accéder au site du réseau social, il suffit de cliquer sur le bouton « Go ».

- Après cela, l'utilisateur est redirigé vers la page principale de VKontakte. Veuillez noter le changement d'adresse du site dans la barre d'adresse avant l'inscription « Bienvenue ».

- Pour vous connecter à votre compte, vous devez saisir votre identifiant et votre mot de passe dans les champs appropriés.

- La dernière étape consiste à cliquer sur le bouton « Connexion ».

Il convient de noter que vous pouvez modifier votre adresse IP via l'anonymiseur et accéder à application mobile VKontakte ne fonctionnera pas. Chameleon ne peut être utilisé que dans un navigateur Web mobile ou de bureau.

Sécuriser nouvelle information et considérons tout plus en détail à l'aide d'un exemple en direct, nous vous suggérons de regarder la vidéo.

Résumons-le

Dans le matériel présenté, il s'est avéré que pour contourner l'interdiction d'entrer dans VK, vous devez modifier votre adresse IP. De plus, cette règle s'applique non seulement aux réseaux sociaux, mais également aux actualités, divertissements et autres ressources Web. Par conséquent, les instructions présentées sont universelles et seront utiles pour être consultées plusieurs fois. contenu limité. Si vous avez des questions sur l'utilisation du service, laissez-les dans les commentaires.

Quoi, et maintenant vous ne pouvez plus vous connecter à votre compte de réseau social ? Ensuite, un anonymiseur pour VKontakte (Odnoklassniki et autres réseaux sociaux) vous aidera. Voyons ce que c'est.

Ce n’est un secret pour personne : la plupart des gens visitent les réseaux sociaux depuis leur ordinateur au travail. Ceux. Au lieu de travailler et de profiter à notre employeur, nous communiquons sur VKontakte et avec nos camarades de classe, y recherchons de la musique, des vidéos, etc.

Bien entendu, cet état de fait ne convient pas à notre patron et il recourt à diverses mesures pour bloquer notre accès aux réseaux sociaux.

Habituellement, l'administrateur système reçoit simplement l'ordre de fermer l'accès aux réseaux sociaux depuis tous les PC. L'administrateur système ajoute ces sites à la liste des sites interdits et bloque ainsi notre accès.

Il existe une solution : un anonymiseur

Il existe un moyen de sortir de cette situation : un anonymiseur qui nous permettra de visiter secrètement n'importe quel site.

Qu'est-ce qu'un anonymiseur ? Il s'agit d'un outil spécialisé qui cache des données sur l'utilisateur et son PC sur Internet.

Un tel outil peut être un logiciel spécialisé ou un site Internet spécial.

Dans la plupart des cas utilisateurs réguliers utilisez exactement ces sites. Parce qu’ils sont très simples à utiliser et répandus.

Ces sites sont appelés serveurs proxy. Les serveurs proxy, également appelés anonymiseurs, fonctionnent comme des sites intermédiaires.

Il vous suffit de vous rendre sur l'un de ces anonymiseurs et de saisir votre adresse VKontakte. Et le proxy vous y redirigera, mais incognito pour votre administrateur système.

Le gros avantage des proxys est que la plupart d’entre eux sont gratuits.

Administrateurs système nuisibles

J'ai écrit ci-dessus que vous visiterez votre Vkontatka préféré incognito et que l'administrateur ne saura rien. En fait, je mentais, les administrateurs ne sont pas non plus des imbéciles, et ce n’est pas pour rien qu’ils sont payés.

Tôt ou tard, il découvrira que vous utilisez un anonymiseur et le bloquera également. Ce qu'il faut faire?

Oui, tout est simple, comme je l'ai écrit ci-dessus, il existe un grand nombre de sites de ce type. Quand l’un cesse soudainement de fonctionner, il vous suffit de passer à un autre et c’est tout.

Chameleon est l'un des anonymiseurs les plus populaires pour VKontakte et Odnoklassniki. Il est bien connu pour sa capacité unique à dissimuler vos activités sur Internet.

De plus, c’est totalement gratuit. Alors profitez-en pour votre santé. Il est disponible sur cameleo.xyz

Aussi, par souci d'exhaustivité, je porte à votre connaissance une liste d'anonymiseurs gratuits que je connais.

cameleo.xyz - Chameleon - un anonymiseur gratuit pour VKontakte.

daidostup.ru est un serveur proxy gratuit pour VKontakte.

katruk.ru/2 est un autre anonymiseur gratuit pour le site Web VKontakte.

serqus.ru/2 - vous pouvez contourner gratuitement le blocage du site VKontakte via cet anonymiseur.

berock.ru/2 - un anonymiseur gratuit pour une utilisation complète d'un contact si vous êtes bloqué.

raders.ru/2 - anonymiseur pour tous les sites.

razard.ru/2 - un autre serveur proxy

zerfod.ru/2 - anonymiseur gratuit dans VKontakte.

gredor.ru/2 - un bon anonymiseur vkontakte.ru gratuitement.

arkhaim.ru/ - accès gratuit à un contact bloqué (vkontakte.ru).

vesvrabote.ru - 17 jours d'utilisation gratuite

v.antiblock.ru/ - anti-blocage pour le contact.

Parfois, les employeurs bloquent l'accès à certains sites à leurs employés. En outre, dans certains pays, comme la Chine et la Corée du Nord, le blocage de sites Web est effectué à l'échelle nationale. Dans de telles situations, les utilisateurs insatisfaits qui souhaitent accéder à leur site bloqué préféré utilisent diverses méthodes pour contourner le blocage.

Dans la première partie de cet article, je vais vous parler de tous les moyens de contourner le blocage de sites, et dans la seconde, nous parlerons d'un moyen intéressant, à mon avis, d'ouvrir n'importe quel site bloqué et de le faire rapidement, sans installation. programmes spéciaux et sans utiliser de proxy ni d'anonymiseurs.

Comment ouvrir un site bloqué ?

- Préface.

- Moyens populaires pour ouvrir un site bloqué.

- Un moyen d'ouvrir n'importe quel site bloqué sans VPN, Tor et anonymiseurs.

La méthode la plus courante est . Les anonymiseurs en ligne vous permettent de le faire rapidement et sans installation programmes supplémentaires sur votre ordinateur pour accéder à une ressource en ligne bloquée.

Mais ces sites ont aussi leurs inconvénients. Par exemple, si des camarades de classe ou VKontakte sont bloqués dans votre bureau et que vous accédez au site Web de l'anonymiseur et saisissez vos données, dans ce cas, personne ne peut garantir que un service en ligne n'interceptera pas votre identifiant et votre mot de passe, ce qui, comme vous le comprenez, n'est pas bon. Nous avons écrit en détail sur la façon dont les mots de passe des utilisateurs du serveur proxy sont capturés dans l'article « ».

Eh bien, il ne faut pas oublier que parfois les anonymiseurs eux-mêmes sont sanctionnés. Par exemple, le populaire anonymiseur Chameleon a été récemment bloqué dans notre pays par Roskomnadzor.

Il existe également la technologie VPN, avec laquelle vous pouvez également contourner le blocage ou accéder au site sur lequel vous avez été bloqué. Vous pouvez en savoir plus sur ce qu'est un réseau VPN en utilisant la recherche sur le site. Et si vous savez déjà ce qu’est un VPN, je vous recommande de consulter les services.

Et bien sûr le célèbre Tor. Certaines personnes utilisent Tor pour contourner les sites bloqués, et bien sûr, cela fait un excellent travail, mais je pense que pour accéder à un site bloqué, ce n’est pas très grave. Le routage Onion est plus adapté pour assurer l'anonymat et le Web profond. Bien que récemment, il y ait eu beaucoup de bruit sur les faits de désanonymisation des utilisateurs de Tor. Mais malgré cela réglage correct et utilisé correctement, Tor peut encore fournir suffisamment haut niveau anonymat.

Contourner le blocage du site à l'aide d'un traducteur

Oui, mes amis, les traducteurs de sites Web en ligne peuvent non seulement traduire des textes, mais aussi dans le bon sens contourner le blocage du site. Voici quelques-unes des ressources en ligne les plus populaires qui peuvent résoudre le problème de l'accès à un site bloqué.

Ils fonctionnent très simplement. Accédez au traducteur en ligne. Entrez l'adresse du site requis et définissez la langue de traduction sur le russe (si vous avez besoin du russe comme sortie). Cliquez sur traduire et après quelques secondes, le site bloqué se charge.

Essentiellement, les traducteurs en ligne sont les mêmes proxys, mais avec un meilleur niveau de confiance. Vous pouvez confier vos mots de passe à ces sites. Mais encore une fois, pas pour tout le monde, mais seulement pour ceux dont je parlerai dans cet article.

Gardez à l'esprit que dans certains cas, les sites bloqués peuvent ne pas s'afficher entièrement correctement, mais cela ne vous empêche en aucun cas de travailler pleinement avec eux.

Traducteurs en ligne

Le premier site dont nous parlerons est le populaire traducteur Google. Vous n'avez pas besoin d'un doctorat pour comprendre son travail. Comme je l'ai dit ci-dessus, entrez l'adresse du site dans la fenêtre de gauche, sélectionnez la langue dans la fenêtre de droite et cliquez sur le bouton Traduire.

Après quoi le site lui-même se chargera. Comme vous pouvez le constater, le logiciel espion est un peu déformé. Mais tout est tout à fait lisible, et ceux qui ont déjà célébré l'anniversaire de leur chat bien-aimé ne remarqueront pas du tout la différence.

Le prochain traducteur en ligne du moteur de recherche national Yandex. Cela fonctionne sur le même principe. Nous entrons, tapons et obtenons le résultat.

Le dernier service du moteur de recherche Bing de Microsoft. Tout avec lui est le même que dans les cas précédents.

Maintenant, quel service est le meilleur. Si la raison du blocage est le site lui-même. Ceux. vous a bloqué, ou plutôt, si vous avez été banni par un site, alors tous les services ici sont également bons. Chacun des sites examinés a fait un excellent travail dans ce domaine.

Le traducteur Yandex montre mieux que quiconque les sites bloqués, je veux dire la partie visuelle du site. Mais Yandex a refusé d'afficher certains sites bloqués au niveau de Roskomnadzor. À mon avis, c'est le traducteur Bing qui a le mieux géré cette situation : il est capable d'ouvrir n'importe quel site bloqué. Enfin, presque n'importe qui. Et le grand Google, d'après mes expériences, s'est retrouvé quelque part entre les deux.

Eh bien, cela semble être tout. Si vous avez aimé l'article, partagez-le avec vos amis et abonnez-vous aux actualités dans dans les réseaux sociaux. À propos, aujourd'hui, j'ai regardé vos évaluations de nos articles sur VKontakte et Facebook. Merci à tous ceux qui voudront l'aimer. C’est très motivant pour écrire de nouveaux articles. Bonne chance à tous, les amis !