टीएलएस 1.2 प्रोटोकॉल कैसे सक्षम करें। इंटरनेट एक्सप्लोरर में टीएलएस प्रोटोकॉल

यदि आप किसी ऐसी समस्या का सामना कर रहे हैं जहां किसी विशिष्ट साइट तक पहुंच विफल हो रही है और आपके ब्राउज़र में एक संदेश दिखाई देता है, तो इसके लिए एक उचित स्पष्टीकरण है। इस आलेख में समस्या के कारण और समाधान दिये गये हैं।

एसएसएल टीएलएस प्रोटोकॉल

बजटीय संगठनों के उपयोगकर्ता, न केवल बजटीय संगठन, जिनकी गतिविधियाँ सीधे वित्त से संबंधित हैं, के साथ बातचीत में वित्तीय संस्थानोंउदाहरण के लिए, वित्त मंत्रालय, ट्रेजरी इत्यादि, अपने सभी संचालन विशेष रूप से सुरक्षित एसएसएल प्रोटोकॉल का उपयोग करके संचालित करते हैं। मूल रूप से, वे अपने काम में उपयोग करते हैं इंटरनेट ब्राउज़रएक्सप्लोरर। कुछ मामलों में - मोज़िला फ़ायरफ़ॉक्स.

एसएसएल त्रुटि

इन कार्यों को करते समय और सामान्य रूप से काम करते समय मुख्य ध्यान सुरक्षा प्रणाली पर दिया जाता है: प्रमाणपत्र, इलेक्ट्रॉनिक हस्ताक्षर. काम के लिए उपयोग किया जाता है सॉफ़्टवेयरक्रिप्टोप्रो वर्तमान संस्करण. विषय में एसएसएल और टीएलएस प्रोटोकॉल के साथ समस्याएं, अगर एसएसएल त्रुटि दिखाई दिया, सबसे अधिक संभावना है कि इस प्रोटोकॉल के लिए कोई समर्थन नहीं है।

टीएलएस त्रुटि

टीएलएस त्रुटिकई मामलों में यह प्रोटोकॉल समर्थन की कमी का संकेत भी दे सकता है। लेकिन... आइए देखें कि इस मामले में क्या किया जा सकता है।

एसएसएल और टीएलएस प्रोटोकॉल समर्थन

तो कब माइक्रोसॉफ्ट का उपयोग करना इंटरनेट एक्सप्लोररएसएसएल-सुरक्षित वेबसाइट पर जाने के लिए, शीर्षक बार प्रदर्शित होता है सुनिश्चित करें कि एसएसएल और टीएलएस प्रोटोकॉल सक्षम हैं. सबसे पहले, आपको इंटरनेट एक्सप्लोरर में टीएलएस 1.0 प्रोटोकॉल के लिए समर्थन सक्षम करना होगा।

यदि आप ऐसी वेबसाइट पर जा रहे हैं जो इंटरनेट सूचना सेवा 4.0 या उच्चतर चलाती है, तो टीएलएस 1.0 का समर्थन करने के लिए इंटरनेट एक्सप्लोरर को कॉन्फ़िगर करने से आपके कनेक्शन को सुरक्षित करने में मदद मिलती है। बेशक, बशर्ते कि आप जिस दूरस्थ वेब सर्वर का उपयोग करने का प्रयास कर रहे हैं वह इस प्रोटोकॉल का समर्थन करता हो।

मेनू में ऐसा करने के लिए सेवाटीम का चयन इंटरनेट विकल्प.

टैब पर इसके अतिरिक्तअध्याय में सुरक्षा, सुनिश्चित करें कि निम्नलिखित चेकबॉक्स चयनित हैं:

- एसएसएल 2.0 का प्रयोग करें

- एसएसएल 3.0 का प्रयोग करें

- एसएसएल 1.0 का प्रयोग करें

बटन को क्लिक करे आवेदन करना , और तब ठीक है . अपना ब्राउज़र पुनः प्रारंभ करें .

टीएलएस 1.0 सक्षम करने के बाद, वेबसाइट पर दोबारा जाने का प्रयास करें।

सिस्टम सुरक्षा नीति

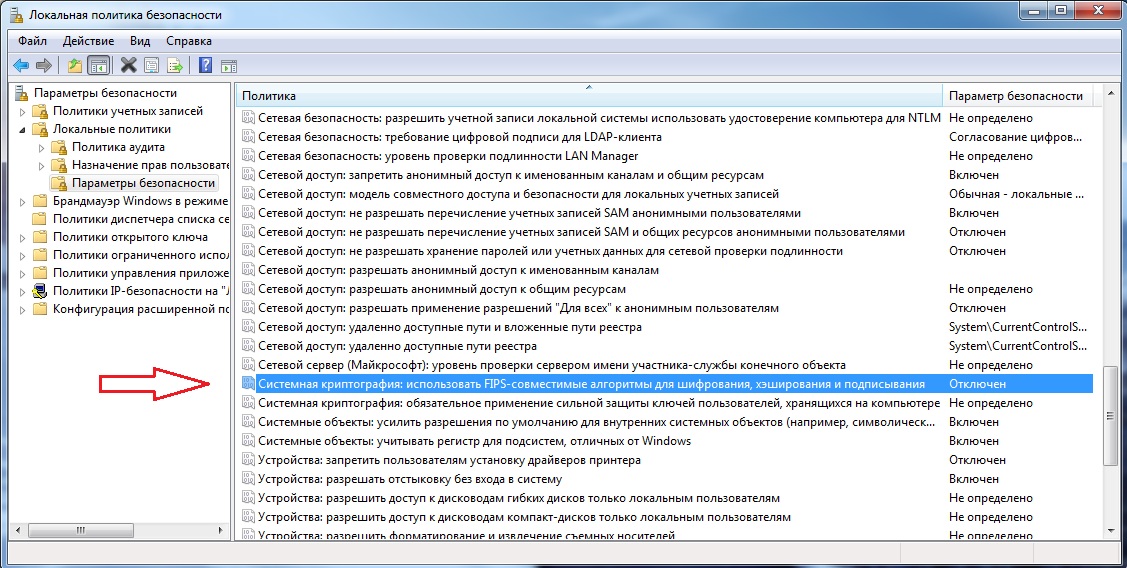

यदि वे अभी भी होते हैं एसएसएल और टीएलएस के साथ त्रुटियाँयदि आप अभी भी एसएसएल का उपयोग नहीं कर सकते हैं, तो दूरस्थ वेब सर्वर संभवतः टीएलएस 1.0 का समर्थन नहीं करता है। इस स्थिति में, आपको उस सिस्टम नीति को अक्षम करना होगा जिसके लिए FIPS-संगत एल्गोरिदम की आवश्यकता होती है।

ऐसा करने के लिए, में कण्ट्रोल पेनल्सचुनना प्रशासन, और फिर डबल-क्लिक करें स्थानीय सुरक्षा नीति.

स्थानीय सुरक्षा सेटिंग्स में, विस्तृत करें स्थानीय नीतियां, और फिर बटन पर क्लिक करें सुरक्षा सेटिंग्स.

विंडो के दाईं ओर नीति के अनुसार डबल क्लिक करें सिस्टम क्रिप्टोग्राफी: एन्क्रिप्शन, हैशिंग और हस्ताक्षर के लिए FIPS-संगत एल्गोरिदम का उपयोग करें, और फिर बटन पर क्लिक करें अक्षम.

ध्यान!

पुन: आवेदन करने के बाद परिवर्तन प्रभावी होता है स्थानीय राजनीतिसुरक्षा। इसे चालू करें और अपने ब्राउज़र को पुनरारंभ करें।

क्रिप्टोप्रो टीएलएस एसएसएल

क्रिप्टोप्रो को अपडेट करें

समस्या को हल करने के विकल्पों में से एक क्रिप्टोप्रो को अपडेट करना है, साथ ही संसाधन को कॉन्फ़िगर करना है। इस मामले में, यह इलेक्ट्रॉनिक भुगतान के साथ काम कर रहा है। प्रमाणन प्राधिकरण पर जाएँ. संसाधन के रूप में इलेक्ट्रॉनिक मार्केटप्लेस का चयन करें।

लॉन्च के बाद स्वचालित सेटिंग्सकार्यस्थल, वहाँ ही होगा प्रक्रिया पूरी होने तक प्रतीक्षा करें, तब ब्राउज़र पुनः लोड करें. यदि आपको संसाधन पता दर्ज करने या चयन करने की आवश्यकता है, तो वह चुनें जिसकी आपको आवश्यकता है। सेटअप पूरा होने पर आपको अपने कंप्यूटर को पुनरारंभ करने की भी आवश्यकता हो सकती है।

अक्टूबर में, Google इंजीनियरों ने इसके बारे में जानकारी प्रकाशित की गंभीर भेद्यतावी एसएसएल संस्करण 3.0, जिसे एक अजीब नाम मिला पूडल(डाउनग्रेडेड लिगेसी एन्क्रिप्शन या पूडल पर ओरेकल को पैडिंग करना 🙂)। भेद्यता एक हमलावर को "मैन इन" हमले का उपयोग करके SSLv3 प्रोटोकॉल के साथ एन्क्रिप्टेड जानकारी तक पहुंच प्राप्त करने की अनुमति देती है मध्य" सर्वर और क्लाइंट दोनों जो SSLv3 प्रोटोकॉल का उपयोग करके कनेक्ट हो सकते हैं, भेद्यता के प्रति संवेदनशील हैं।

सामान्य तौर पर, स्थिति आश्चर्यजनक नहीं है, क्योंकि... शिष्टाचार एसएसएल 3.0, पहली बार 1996 में पेश किया गया, पहले से ही 18 साल पुराना है और पहले से ही नैतिक रूप से पुराना हो चुका है। अधिकांश व्यावहारिक कार्यों में इसे पहले ही क्रिप्टोग्राफ़िक प्रोटोकॉल द्वारा प्रतिस्थापित कर दिया गया है टीएलएस(संस्करण 1.0, 1.1 और 1.2)।

पूडल भेद्यता से बचाने के लिए, इसकी पूरी तरह से अनुशंसा की जाती है क्लाइंट साइड और सर्वर साइड दोनों पर SSLv3 समर्थन अक्षम करेंऔर अब से केवल टीएलएस का उपयोग करें। पुराने सॉफ़्टवेयर उपयोगकर्ताओं (जैसे कि Windows XP पर IIS 6 का उपयोग करने वाले) के लिए, इसका मतलब है कि वे अब HTTPS पेज नहीं देख पाएंगे या अन्य SSL सेवाओं का उपयोग नहीं कर पाएंगे। यदि SSLv3 समर्थन पूरी तरह से अक्षम नहीं है और डिफ़ॉल्ट रूप से मजबूत एन्क्रिप्शन की पेशकश की जाती है, तो POODLE भेद्यता अभी भी मौजूद रहेगी। यह क्लाइंट और सर्वर के बीच एन्क्रिप्शन प्रोटोकॉल को चुनने और सहमत होने की ख़ासियत के कारण है, क्योंकि यदि टीएलएस के उपयोग में समस्याओं का पता चलता है, तो एसएसएल में स्वचालित संक्रमण होता है।

हमारा सुझाव है कि आप अपनी सभी सेवाओं की जांच करें जो किसी भी रूप में एसएसएल/टीएलएस का उपयोग कर सकती हैं और एसएसएलवी3 समर्थन को अक्षम कर दें। आप ऑनलाइन परीक्षण का उपयोग करके कमजोरियों के लिए अपने वेब सर्वर की जांच कर सकते हैं, उदाहरण के लिए, यहां: http://poodlebleed.com/।

टिप्पणी. यह स्पष्ट रूप से समझा जाना चाहिए कि सिस्टम-व्यापी स्तर पर SSL v3 को अक्षम करना केवल उस सॉफ़्टवेयर के लिए काम करेगा जो SSL एन्क्रिप्शन (इंटरनेट एक्सप्लोरर, IIS, SQL NLA, RRAS, आदि) के लिए सिस्टम API का उपयोग करता है। प्रोग्राम जो अपने स्वयं के क्रिप्टो टूल (फ़ायरफ़ॉक्स, ओपेरा, आदि) का उपयोग करते हैं, उन्हें व्यक्तिगत रूप से अद्यतन और कॉन्फ़िगर करने की आवश्यकता होती है।

सिस्टम स्तर पर विंडोज़ में SSLv3 को अक्षम करना

ओएस में विंडोज़ नियंत्रणएसएसएल/टीएलएस प्रोटोकॉल के लिए समर्थन रजिस्ट्री के माध्यम से प्रदान किया जाता है।

इस उदाहरण में हम दिखाएंगे कि सिस्टम स्तर (क्लाइंट और सर्वर दोनों स्तर) पर SSLv3 को पूरी तरह से कैसे अक्षम किया जाए विंडोज़ सर्वर 2012 आर2:

SSLv2 अक्षम करें (Windows 2008/सर्वर और नीचे)

Windows 7/Windows Server 2008 R2 से पहले के OS डिफ़ॉल्ट रूप से और भी कम सुरक्षित और पुराने प्रोटोकॉल का उपयोग करते हैं एसएसएल वी2, जिसे सुरक्षा कारणों से भी अक्षम किया जाना चाहिए (हाल ही में)। विंडोज़ संस्करण, क्लाइंट स्तर पर SSLv2 डिफ़ॉल्ट रूप से अक्षम है और केवल SSLv3 और TLS1.0 का उपयोग किया जाता है)। SSLv2 को अक्षम करने के लिए, आपको ऊपर वर्णित प्रक्रिया को दोहराना होगा, केवल रजिस्ट्री कुंजी के लिए एसएसएल 2.0.

Windows 2008/2012 पर, SSLv2 डिफ़ॉल्ट रूप से क्लाइंट स्तर पर अक्षम है।

Windows Server 2008 R2 और उच्चतर में TLS 1.1 और TLS 1.2 सक्षम करें

Windows Server 2008 R2 / Windows 7 और उच्चतर TLS 1.1 और TLS 1.2 एन्क्रिप्शन एल्गोरिदम का समर्थन करते हैं, लेकिन ये प्रोटोकॉल डिफ़ॉल्ट रूप से अक्षम हैं। आप समान परिदृश्य का उपयोग करके विंडोज़ के इन संस्करणों में टीएलएस 1.1 और टीएलएस 1.2 के लिए समर्थन सक्षम कर सकते हैं

विंडोज़ सर्वर में सिस्टम क्रिप्टोग्राफ़िक प्रोटोकॉल के प्रबंधन के लिए एक उपयोगिता

मौजूद मुफ़्त उपयोगिताआईआईएस क्रिप्टो, जो आपको विंडोज सर्वर 2003, 2008 और 2012 में क्रिप्टोग्राफ़िक प्रोटोकॉल के मापदंडों को आसानी से प्रबंधित करने की अनुमति देता है। इस उपयोगिता का उपयोग करके, आप केवल दो क्लिक में किसी भी एन्क्रिप्शन प्रोटोकॉल को सक्षम या अक्षम कर सकते हैं।

प्रोग्राम में पहले से ही कई टेम्पलेट हैं जो आपको विभिन्न सुरक्षा सेटिंग्स के लिए प्रीसेट को तुरंत लागू करने की अनुमति देते हैं।

टीएलएस प्रोटोकॉल सभी प्रकार के इंटरनेट ट्रैफ़िक को एन्क्रिप्ट करता है, जिससे संचार और बिक्री ऑनलाइन सुरक्षित हो जाती है। हम इस बारे में बात करेंगे कि प्रोटोकॉल कैसे काम करता है और भविष्य में हमारा क्या इंतजार है।

लेख से आप सीखेंगे:

एसएसएल क्या है

एसएसएल या सिक्योर सॉकेट लेयर प्रोटोकॉल का मूल नाम था जिसे नेटस्केप ने 90 के दशक के मध्य में विकसित किया था। एसएसएल 1.0 कभी भी सार्वजनिक रूप से उपलब्ध नहीं था, और संस्करण 2.0 में गंभीर खामियाँ थीं। 1996 में जारी एसएसएल 3.0, एक पूर्ण बदलाव था और इसने विकास के अगले चरण के लिए रूपरेखा तैयार की।

टीएलएस क्या है?

जब प्रोटोकॉल का अगला संस्करण 1999 में जारी किया गया, तो इंटरनेट इंजीनियरिंग टास्क फोर्स ने इसे मानकीकृत किया और इसे एक नया नाम दिया: ट्रांसपोर्ट लेयर सिक्योरिटी, या टीएलएस। जैसा कि टीएलएस दस्तावेज़ में कहा गया है, "इस प्रोटोकॉल और एसएसएल 3.0 के बीच अंतर महत्वपूर्ण नहीं है।" टीएलएस और एसएसएल प्रोटोकॉल की एक सतत श्रृंखला बनाते हैं और अक्सर एसएसएल/टीएलएस नाम के तहत संयुक्त होते हैं।

टीएलएस प्रोटोकॉल किसी भी प्रकार के इंटरनेट ट्रैफ़िक को एन्क्रिप्ट करता है। सबसे आम प्रकार वेब ट्रैफ़िक है। आप जानते हैं कि आपका ब्राउज़र कब टीएलएस कनेक्शन स्थापित करता है - यदि एड्रेस बार में लिंक "https" से शुरू होता है।

टीएलएस का उपयोग अन्य अनुप्रयोगों, जैसे मेल और टेलीकांफ्रेंसिंग सिस्टम द्वारा भी किया जाता है।

टीएलएस कैसे काम करता है

ऑनलाइन सुरक्षित संचार के लिए एन्क्रिप्शन आवश्यक है। यदि आपका डेटा एन्क्रिप्टेड नहीं है, तो कोई भी इसका विश्लेषण कर सकता है और संवेदनशील जानकारी पढ़ सकता है।

सबसे सुरक्षित एन्क्रिप्शन विधि है असममित एन्क्रिप्शन. इसके लिए 2 कुंजी, 1 सार्वजनिक और 1 निजी की आवश्यकता होती है। ये जानकारी वाली फ़ाइलें हैं, अक्सर बहुत बड़ी संख्या. तंत्र जटिल है, लेकिन सीधे शब्दों में कहें तो, आप डेटा को एन्क्रिप्ट करने के लिए सार्वजनिक कुंजी का उपयोग कर सकते हैं, लेकिन इसे डिक्रिप्ट करने के लिए आपको एक निजी कुंजी की आवश्यकता होगी। दोनों कुंजियाँ एक जटिल गणितीय सूत्र का उपयोग करके जुड़ी हुई हैं जिन्हें हैक करना मुश्किल है।

आप सार्वजनिक कुंजी को निजी कुंजी के स्थान के बारे में जानकारी के रूप में सोच सकते हैं। मेलबॉक्सएक छेद के साथ, और बॉक्स को खोलने वाली कुंजी के रूप में एक निजी कुंजी। जो कोई जानता है कि बक्सा कहां है वह वहां एक पत्र डाल सकता है। लेकिन इसे पढ़ने के लिए व्यक्ति को बॉक्स खोलने के लिए चाबी की जरूरत होती है।

चूँकि असममित एन्क्रिप्शन जटिल गणितीय गणनाओं का उपयोग करता है, इसलिए इसके लिए बहुत सारे कंप्यूटिंग संसाधनों की आवश्यकता होती है। टीएलएस सर्वर और क्लाइंट के बीच संचार को एन्क्रिप्ट करने के लिए केवल सत्र की शुरुआत में असममित एन्क्रिप्शन का उपयोग करके इस समस्या को हल करता है। सर्वर और क्लाइंट को एक एकल सत्र कुंजी पर सहमत होना होगा, जिसका उपयोग वे दोनों डेटा पैकेट को एन्क्रिप्ट करने के लिए करेंगे।

वह प्रक्रिया जिसके द्वारा क्लाइंट और सर्वर एक सत्र कुंजी पर सहमत होते हैं, कहलाती है हाथ मिलाना. यही वह क्षण होता है जब 2 संचार करने वाले कंप्यूटर एक दूसरे से अपना परिचय कराते हैं।

टीएलएस हैंडशेक प्रक्रिया

टीएलएस हैंडशेक प्रक्रिया काफी जटिल है। नीचे दिए गए चरण सामान्य रूप से प्रक्रिया की रूपरेखा प्रस्तुत करते हैं ताकि आप समझ सकें कि यह सामान्य रूप से कैसे काम करती है।

- क्लाइंट सर्वर से संपर्क करता है और सुरक्षित कनेक्शन का अनुरोध करता है। सर्वर सिफर की एक सूची के साथ प्रतिक्रिया करता है - एन्क्रिप्टेड कनेक्शन बनाने के लिए एक एल्गोरिदमिक सेट - जिसका वह उपयोग करना जानता है। क्लाइंट सूची की तुलना समर्थित सिफर की सूची से करता है, उपयुक्त सिफर का चयन करता है, और सर्वर को बताता है कि उनमें से कौन सा उपयोग करेगा।

- सर्वर अपना डिजिटल प्रमाणपत्र प्रदान करता है - इलेक्ट्रॉनिक दस्तावेज़, किसी तीसरे पक्ष द्वारा हस्ताक्षरित, जो सर्वर की प्रामाणिकता की पुष्टि करता है। सबसे महत्वपूर्ण सूचनाप्रमाणपत्र में सिफर की सार्वजनिक कुंजी है। ग्राहक प्रमाणपत्र की प्रामाणिकता की पुष्टि करता है।

- सर्वर की सार्वजनिक कुंजी का उपयोग करते हुए, क्लाइंट और सर्वर एक सत्र कुंजी स्थापित करते हैं जिसका उपयोग वे दोनों संचार को एन्क्रिप्ट करने के लिए पूरे सत्र में करेंगे। इसके लिए कई तरीके हैं. क्लाइंट एक मनमाने नंबर को एन्क्रिप्ट करने के लिए सार्वजनिक कुंजी का उपयोग कर सकता है, जिसे बाद में डिक्रिप्ट करने के लिए सर्वर पर भेजा जाता है, और दोनों पक्ष सत्र कुंजी स्थापित करने के लिए उस नंबर का उपयोग करते हैं।

एक सत्र कुंजी केवल एक सतत सत्र के लिए मान्य है। यदि किसी कारण से क्लाइंट और सर्वर के बीच संचार बाधित हो जाता है, तो नई सत्र कुंजी स्थापित करने के लिए एक नए हैंडशेक की आवश्यकता होगी।

टीएलएस 1.2 और टीएलएस 1.2 प्रोटोकॉल की कमजोरियाँ

टीएलएस 1.2 प्रोटोकॉल का सबसे सामान्य संस्करण है। इस संस्करण में सत्र एन्क्रिप्शन विकल्पों का मूल प्लेटफ़ॉर्म स्थापित किया गया है। हालाँकि, प्रोटोकॉल के कुछ पिछले संस्करणों की तरह, इस प्रोटोकॉल ने पुराने कंप्यूटरों का समर्थन करने के लिए पुरानी एन्क्रिप्शन तकनीकों के उपयोग की अनुमति दी। दुर्भाग्य से, इससे संस्करण 1.2 में कमज़ोरियाँ पैदा हो गईं, क्योंकि ये पुराने एन्क्रिप्शन तंत्र अधिक असुरक्षित हो गए।

उदाहरण के लिए, टीएलएस 1.2 विशेष रूप से छेड़छाड़ वाले हमलों के प्रति संवेदनशील हो गया है, जिसमें एक हमलावर सत्र के बीच में डेटा पैकेट को रोकता है और उन्हें पढ़ने या संशोधित करने के बाद भेजता है। इनमें से कई समस्याएं पिछले 2 वर्षों में सामने आई हैं, जिससे प्रोटोकॉल का एक अद्यतन संस्करण बनाना जरूरी हो गया है।

टीएलएस 1.3

टीएलएस प्रोटोकॉल का संस्करण 1.3, जिसे जल्द ही अंतिम रूप दिया जाएगा, लीगेसी एन्क्रिप्शन सिस्टम के लिए समर्थन छोड़कर कमजोरियों वाली कई समस्याओं का समाधान करता है।

में नया संस्करणके साथ संगत है पिछला संस्करण: उदाहरण के लिए, यदि कोई पक्ष प्रोटोकॉल संस्करण 1.3 के अनुमत एल्गोरिदम की सूची में एक नए एन्क्रिप्शन सिस्टम का उपयोग नहीं कर सकता है, तो कनेक्शन टीएलएस संस्करण 1.2 पर वापस आ जाएगा। हालाँकि, कनेक्शन से छेड़छाड़ के हमले में, यदि कोई हैकर सत्र के बीच में जबरन प्रोटोकॉल संस्करण को 1.2 पर डाउनग्रेड करने का प्रयास करता है, तो इस कार्रवाई पर ध्यान दिया जाएगा और कनेक्शन समाप्त कर दिया जाएगा।

Google Chrome और Firefox ब्राउज़र में TLS 1.3 समर्थन कैसे सक्षम करें

फ़ायरफ़ॉक्स और क्रोम टीएलएस 1.3 का समर्थन करते हैं, लेकिन यह संस्करण डिफ़ॉल्ट रूप से सक्षम नहीं है। कारण यह है कि यह वर्तमान में केवल ड्राफ्ट रूप में मौजूद है।

मोज़िला फ़ायरफ़ॉक्स

अपने ब्राउज़र के एड्रेस बार में about:config टाइप करें। पुष्टि करें कि आप जोखिमों को समझते हैं।

- फ़ायरफ़ॉक्स सेटिंग्स एडिटर खुल जाएगा।

- खोज में Security.tls.version.max दर्ज करें

- वर्तमान मान पर डबल-क्लिक करके मान को 4 में बदलें।

गूगल क्रोम

- प्रयोग पैनल खोलने के लिए अपने ब्राउज़र के एड्रेस बार में chrome://flags/ टाइप करें।

- विकल्प #tls13-वेरिएंट ढूंढें

- मेनू पर क्लिक करें और इसे सक्षम (ड्राफ्ट) पर सेट करें।

- अपना ब्राउज़र पुनः प्रारंभ करें.

कैसे जांचें कि आपका ब्राउज़र संस्करण 1.2 का उपयोग कर रहा है?

हम आपको याद दिलाते हैं कि संस्करण 1.3 अभी तक सार्वजनिक उपयोग में नहीं है। अगर आप नहीं चाहते

ड्राफ्ट का उपयोग करें, आप संस्करण 1.2 पर बने रह सकते हैं।

यह जांचने के लिए कि आपका ब्राउज़र संस्करण 1.2 का उपयोग कर रहा है, ऊपर दिए गए निर्देशों के समान चरणों का पालन करें और सुनिश्चित करें कि:

- फ़ायरफ़ॉक्स के लिए, Security.tls.version.max मान 3 है। यदि यह कम है, तो वर्तमान मान पर डबल-क्लिक करके इसे 3 में बदलें।

- के लिए गूगल क्रोम: ब्राउज़र मेनू पर क्लिक करें - चयन करें समायोजन- चुनना उन्नत सेटिंग दिखाएं- अनुभाग में नीचे जाएँ प्रणालीऔर क्लिक करें प्रॉक्सी सेटिंग खोलें...:

- खुलने वाली विंडो में, सुरक्षा टैब पर क्लिक करें और सुनिश्चित करें कि टीएलएस 1.2 का उपयोग करें फ़ील्ड चेक किया गया है। यदि नहीं, तो इसे जांचें और ओके पर क्लिक करें:

आपके कंप्यूटर को पुनरारंभ करने के बाद परिवर्तन प्रभावी होंगे।

आपके ब्राउज़र के एसएसएल/टीएलएस प्रोटोकॉल संस्करण की जांच करने के लिए एक त्वरित उपकरण

एसएसएल लैब्स ऑनलाइन प्रोटोकॉल वर्जन चेकर टूल पर जाएं। पेज वास्तविक समय में उपयोग किए गए प्रोटोकॉल संस्करण को दिखाएगा, और क्या ब्राउज़र किसी भी कमजोरियों के प्रति संवेदनशील है।

सूत्रों का कहना है: अनुवाद

टीएलएस एसएसएल का उत्तराधिकारी है, एक प्रोटोकॉल जो इंटरनेट पर नोड्स के बीच एक विश्वसनीय और सुरक्षित कनेक्शन प्रदान करता है। इसका उपयोग ब्राउज़र और क्लाइंट-सर्वर एप्लिकेशन सहित विभिन्न क्लाइंट के विकास में किया जाता है। इंटरनेट एक्सप्लोरर में टीएलएस क्या है?

प्रौद्योगिकी के बारे में थोड़ा

सभी उद्यम और संगठन जो वित्तीय लेनदेन में संलग्न हैं, पैकेटों की जासूसी और घुसपैठियों द्वारा अनधिकृत पहुंच को रोकने के लिए इस प्रोटोकॉल का उपयोग करते हैं। यह तकनीक महत्वपूर्ण कनेक्शनों को घुसपैठियों के हमलों से बचाने के लिए डिज़ाइन की गई है।

मूलतः, उनके संगठन एक अंतर्निर्मित ब्राउज़र का उपयोग करते हैं। कुछ मामलों में - मोज़िला फ़ायरफ़ॉक्स।

किसी प्रोटोकॉल को सक्षम या अक्षम करना

कभी-कभी कुछ साइटों तक पहुंचना असंभव होता है क्योंकि एसएसएल और टीएलएस प्रौद्योगिकियों के लिए समर्थन अक्षम है। ब्राउज़र में एक अधिसूचना दिखाई देती है. तो, आप प्रोटोकॉल कैसे सक्षम कर सकते हैं ताकि आप सुरक्षित संचार का आनंद लेना जारी रख सकें?

1. स्टार्ट के जरिए कंट्रोल पैनल खोलें। दूसरा तरीका: एक्सप्लोरर खोलें और ऊपरी दाएं कोने में गियर आइकन पर क्लिक करें।

2. "ब्राउज़र विकल्प" अनुभाग पर जाएं और "उन्नत" ब्लॉक खोलें।

3. "टीएलएस 1.1 और टीएलएस 1.2 का उपयोग करें" के बगल में स्थित बक्सों को चेक करें।

4. अपने परिवर्तनों को सहेजने के लिए ओके पर क्लिक करें। यदि आप प्रोटोकॉल को अक्षम करना चाहते हैं, जो अत्यधिक अनुशंसित नहीं है, खासकर यदि आप ऑनलाइन बैंकिंग का उपयोग करते हैं, तो उन्हीं वस्तुओं को अनचेक करें।

1.0 और 1.1 और 1.2 के बीच क्या अंतर है? 1.1 टीएलएस 1.0 का केवल थोड़ा उन्नत संस्करण है, जिसे आंशिक रूप से इसकी कमियाँ विरासत में मिली हैं। 1.2 प्रोटोकॉल का सबसे सुरक्षित संस्करण है। दूसरी ओर, इस प्रोटोकॉल संस्करण के सक्षम होने पर सभी साइटें नहीं खुल सकतीं।

जैसा कि आप जानते हैं, स्काइप मैसेंजर विंडोज़ घटक के रूप में सीधे इंटरनेट एक्सप्लोरर से जुड़ा होता है। यदि आपने सेटिंग्स में टीएलएस प्रोटोकॉल पर टिक नहीं किया है, तो स्काइप के साथ समस्याएँ उत्पन्न हो सकती हैं। प्रोग्राम बस सर्वर से कनेक्ट नहीं हो पाएगा।

यदि इंटरनेट एक्सप्लोरर सेटिंग्स में टीएलएस समर्थन अक्षम है, तो प्रोग्राम के सभी नेटवर्क-संबंधित फ़ंक्शन काम नहीं करेंगे। इसके अलावा, आपके डेटा की सुरक्षा इस तकनीक पर निर्भर करती है। यदि आप इस ब्राउज़र में वित्तीय लेनदेन (ऑनलाइन स्टोर में खरीदारी, ऑनलाइन बैंकिंग या ई-वॉलेट के माध्यम से पैसे ट्रांसफर करना आदि) करते हैं तो इसे नजरअंदाज न करें।

संकट

लॉग इन करने का प्रयास करते समय व्यक्तिगत क्षेत्रजीआईआईएस "इलेक्ट्रॉनिक बजट" त्रुटि संदेश प्रकट होता है:

यह पृष्ठ प्रदर्शित नहीं किया जा सकता है

"उन्नत सेटिंग्स" अनुभाग में टीएलएस 1.0, टीएलएस 1.1 और टीएलएस 1.2 प्रोटोकॉल सक्षम करें और वेब पेज https://ssl.budgetplan.minfin.ru से फिर से कनेक्ट करने का प्रयास करें। यदि आप त्रुटि का समाधान नहीं कर सकते, तो अपने वेबसाइट व्यवस्थापक से संपर्क करें।

समाधान

दस्तावेज़ के अनुसार कार्यस्थल सेटिंग्स की जाँच करना आवश्यक है।

निर्देशों में कई बारीकियों का उल्लेख नहीं है:

- आपको इंस्टॉल करना होगा क्रिप्टोप्रो ईडीएस ब्राउज़र प्लग-इनऔर डेमो पेज पर इसके संचालन की जांच करें।

- एंटीवायरस सेटिंग्स में एसएसएल/टीएलएस प्रोटोकॉल की फ़िल्टरिंग को अक्षम करना आवश्यक है; दूसरे शब्दों में, जिस साइट को आप ढूंढ रहे हैं, उसके लिए आपको सुरक्षित कनेक्शन की जांच के लिए एक अपवाद बनाना चाहिए। में विभिन्न एंटीवायरसअलग ढंग से कहा जा सकता है. उदाहरण के लिए, में कैस्पर्सकी मुफ़्तजाने की जरूरत है "सेटिंग्स>उन्नत>नेटवर्क>सुरक्षित कनेक्शन की जाँच न करें" .